A rendszer integritásának védelme letiltása egy Mac-en (és miért nem kell)

A Mac OS X 10.11 Az El Capitan védi a rendszerfájlokat és folyamatokat a System Integrity Protection nevű új funkcióval. A SIP egy kernel szintű szolgáltatás, amely korlátozza a „root” fiókot.

Ez egy nagyszerű biztonsági funkció, és szinte mindenkinek - még a „hatalomfelhasználóknak” és a fejlesztőknek is - engedélyezni kell. De ha valóban meg kell változtatnia a rendszerfájlokat, akkor megkerülheti azt.

Mi az a rendszer integritásának védelme?

Mac OS X és más UNIX-szerű operációs rendszereken, beleértve a Linuxot, van egy „root” fiók, amely hagyományosan teljes hozzáféréssel rendelkezik a teljes operációs rendszerhez. A root felhasználóvá válás - vagy gyökér jogosultságok megszerzése - hozzáférést biztosít a teljes operációs rendszerhez, és képes módosítani és törölni a fájlokat. A root jogosultságokat megszerző rosszindulatú programok ezeket az engedélyeket károsíthatják és megfertőzhetik az alacsony szintű operációs rendszerfájlokat.

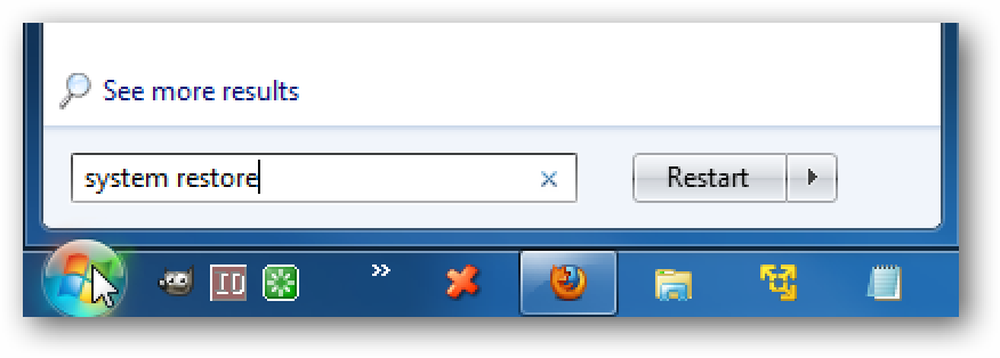

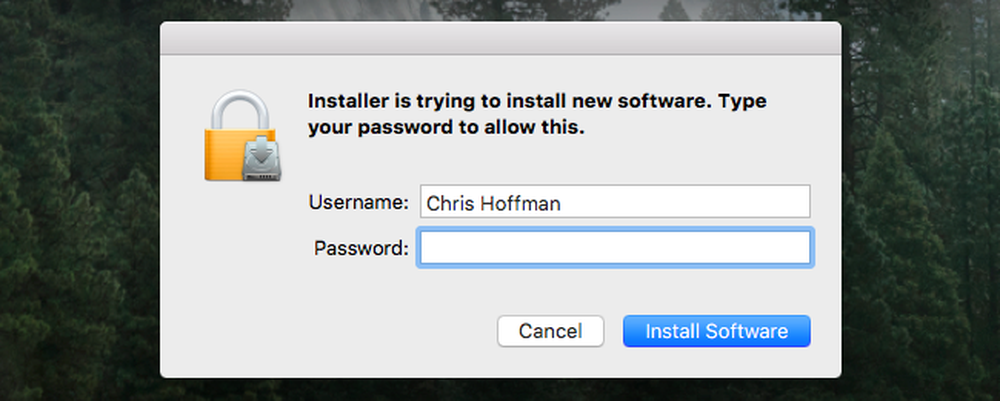

Írja be a jelszót egy biztonsági párbeszédablakba, és megadta az alkalmazás root jogosultságait. Ez hagyományosan lehetővé teszi, hogy bármit tegyen az operációs rendszeréhez, bár sok Mac-felhasználó nem felismerte ezt.

A rendszerintegritás-védelem - a gyökérszámla korlátozásával - más néven „gyökeres” funkciók. Az operációs rendszer kernel maga ellenőrzi a root felhasználó hozzáférését, és nem teszi lehetővé bizonyos dolgok elvégzését, például védett helyek módosítását vagy a védett rendszerfolyamatok kódolását. Minden rendszermag-bővítményt alá kell írni, és nem lehet letiltani a Rendszerintegritás-védelmet a Mac OS X-en belül. A megnövelt root jogosultságokkal rendelkező alkalmazások már nem módosíthatják a rendszerfájlokat.

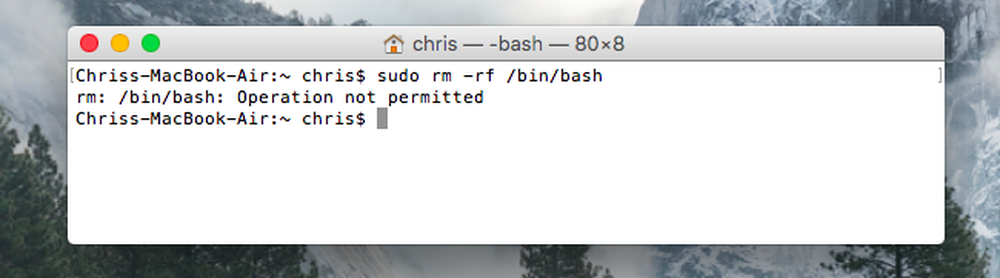

Ezt valószínűleg észleli, ha az alábbi könyvtárak egyikére próbál írni:

- /Rendszer

- /kuka

- / usr

- / sbin

Az OS X csak nem teszi lehetővé, és megjelenik egy „Művelet nem megengedett” üzenet. Az OS X nem engedi meg, hogy egy másik helyet csatlakoztasson az egyik védett könyvtárhoz, így nincs lehetőség erre.

A védett helyek teljes listája megtalálható a /System/Library/Sandbox/rootless.conf oldalon a Mac-en. Olyan fájlokat tartalmaz, mint a Mac OS X rendszerhez tartozó Mail.app és Chess.app alkalmazások, így ezeket nem lehet eltávolítani - még a parancssorból sem root felhasználóként. Ez azt is jelenti, hogy a rosszindulatú programok nem módosíthatják és megfertőzhetik ezeket az alkalmazásokat.

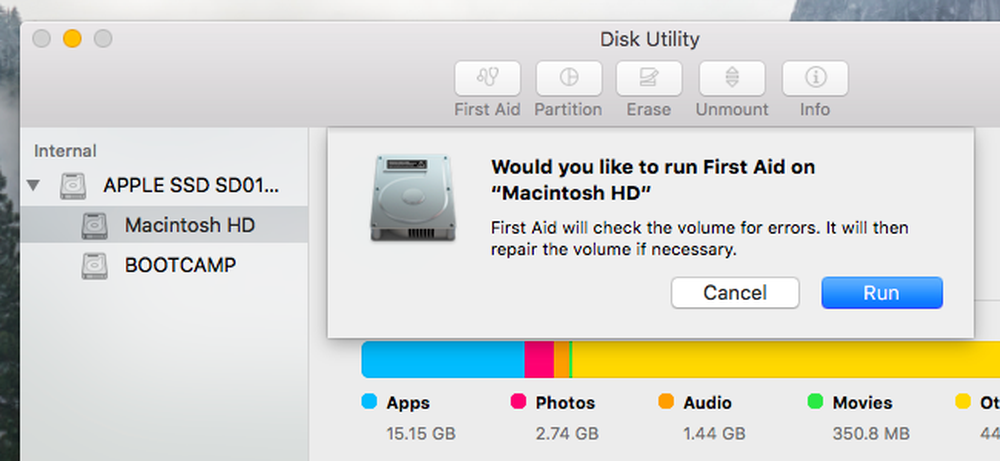

Nem véletlen, hogy a Disk Utility „javítási lemezjogosultságai” opciója - amelyet sokáig használtak a különböző Mac-problémák elhárításához - már el lett távolítva. A rendszerintegritás-védelemnek meg kell akadályoznia, hogy a fontos fájljogosultságokat meg lehessen változtatni. A Lemez segédprogramot újraterveztük, és még mindig van egy „Elsősegély” opciója a hibák kijavításához, de nem tartalmaz semmilyen módot az engedélyek javítására.

A rendszer integritásának védelme letiltása

Figyelem: Ne csináld ezt, kivéve, ha nagyon jó okod van erre, és pontosan tudod, mit csinálsz! A legtöbb felhasználónak nem kell letiltania ezt a biztonsági beállítást. Nem célja, hogy megakadályozza a rendszerrel való kommunikációt - célja, hogy megakadályozza a rosszindulatú programokat és más rosszul viselkedő programokat a rendszerrel. De néhány alacsony szintű segédprogram csak akkor működik, ha korlátlan hozzáféréssel rendelkezik.

A Rendszerintegritás védelem beállítás nem tárolódik a Mac OS X rendszerben. Ehelyett minden egyes Mac számítógépen tárolódik az NVRAM-ban. Csak a helyreállítási környezetből módosítható.

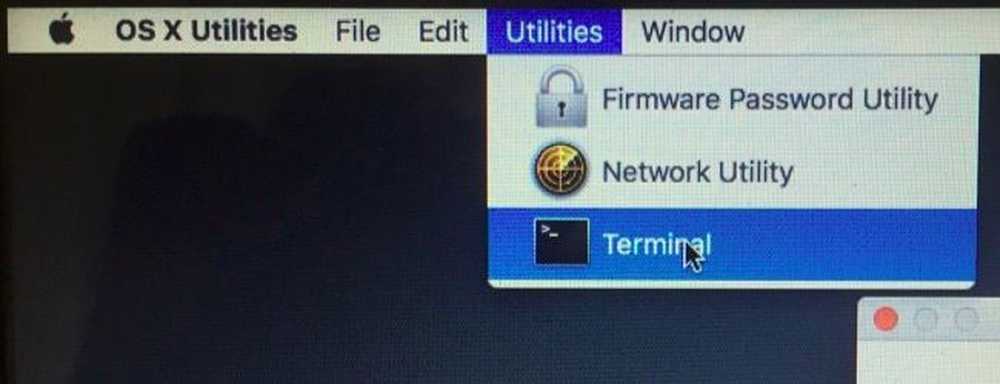

A helyreállítási módba való indításhoz indítsa újra a Mac-et, és tartsa lenyomva a Command + R billentyűt. A helyreállítási környezetbe lép. Kattintson a „Segédprogramok” menüre, és a terminálablak megnyitásához válassza a „Terminál” menüpontot.

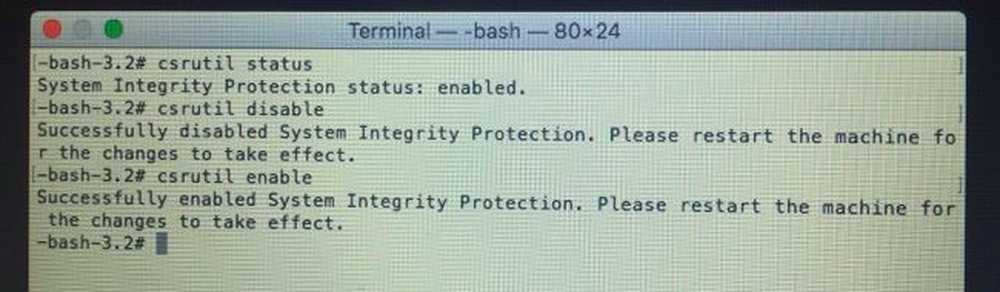

Írja be a következő parancsot a terminálba, és nyomja meg az Entert az állapot ellenőrzéséhez:

csrutil állapot

Látni fogja, hogy engedélyezve van-e a Rendszerintegritás-védelem.

A System Integrity Protection letiltásához futtassa a következő parancsot:

csrutil letiltja

Ha úgy dönt, hogy később engedélyezi a SIP-t, térjen vissza a helyreállítási környezethez, és futtassa a következő parancsot:

csrutil engedélyezi

Indítsa újra a Mac számítógépet, és az új rendszerintegritás-védelmi beállítás lép hatályba. A root felhasználónak most teljes, korlátlan hozzáférése van a teljes operációs rendszerhez és minden fájlhoz.

Ha korábban már tárolt fájlokat ezekben a védett könyvtárakban, mielőtt a Mac OS X 10.11 El Capitan-ra frissítené őket, azokat nem törölték. Megtalálja őket a / Library / SystemMigration / History / Migration- (UUID) / QuarantineRoot / könyvtárban a Mac-en.

Képhitel: Shinji a Flickr-en