Ha vásárolok számítógépet a Windows 8 rendszerrel és a biztonságos rendszerindítás is telepíthetem a Linuxot?

Az új UEFI Secure Boot rendszer a Windows 8-ban többet okoz, mint a zavartság, különösen a kettős bootolók körében. Olvassa el, hogy tisztázzuk a kettős indítással kapcsolatos tévhiteket a Windows 8 és Linux rendszerekkel kapcsolatban.

A mai Kérdések és válaszok munkamenet a Jóvagyon - a Stack Exchange alosztályának, a közösség által vezérelt Q&A webhelyek csoportjának köszönhetően..

A kérdés

A Harsha K SuperUser olvasó kíváncsi az új UEFI rendszerre. Ír:

Sokat hallottam arról, hogyan hajtja végre a Microsoft az UEFI Secure Boot rendszert a Windows 8 rendszerben. Nyilvánvaló, hogy megakadályozza a "jogosulatlan" rendszerbetöltők futását a számítógépen, hogy megakadályozzák a rosszindulatú programokat. A Free Software Foundation kampánya a biztonságos indítás ellen, és sokan azt mondták online, hogy a Microsoft „hatalmas megragad” a „szabad operációs rendszerek megszüntetésére”.

Ha a Windows 8 és a Secure Boot előre telepített számítógépet kapom, később képes leszek telepíteni a Linuxot (vagy más operációs rendszert)? Vagy a Secure Boot számítógép csak a Windows rendszerrel dolgozik?

Tehát mi az üzlet? A kettős csomagtartók valóban szerencsétlenek?

A válasz

A SuperUser Nathan Hinkle közreműködője fantasztikus áttekintést nyújt az UEFI-ról és nem arról, hogy:

Először is, a kérdésre adott egyszerű válasz:

- Ha van egy ARM tabletta akkor futtassa a Windows RT-t (mint például a Surface RT vagy az Asus Vivo RT) nem tudja letiltani a Biztonságos rendszerindítást vagy telepíteni más operációs rendszereket. Mint sok más ARM tabletta, ezek az eszközök is csak futtassa az operációs rendszert, amivel jön.

- Ha van nem ARM számítógépe a Windows 8 (például a Surface Pro vagy a számtalan ultrabooks, asztali számítógép és x86-64 processzorral rendelkező tábla) futása, majd letilthatja a Secure Boot teljesen, vagy telepítheti saját gombjait, és aláírhatja a saját rendszerbetöltőjét. Másik út, telepíthet egy harmadik fél operációs rendszert, mint egy Linux disztribúciót vagy FreeBSD vagy DOS vagy bármi, ami tetszik.

Most, hogy az egész Secure Boot dolog ténylegesen működik: Sok biztonsági információ van a Secure Boot-ról, különösen a Free Software Foundation-től és hasonló csoportoktól. Ez megnehezítette, hogy megtalálják az információkat arról, hogy mit csinál a Secure Boot, így megpróbálom megmagyarázni. Ne feledje, hogy nincsenek személyes tapasztalataim a biztonságos boot rendszerek fejlesztésében, vagy ilyesmi; ez az, amit megtanultam az online olvasásból.

Először is, Biztonságos rendszerindítás nem valami, amit a Microsoft felvetett. Ők az első, akik széles körben alkalmazzák, de nem találták ki. Ez része az UEFI specifikációnak, amely alapvetően egy újabb csere a régi BIOS-hoz, amit valószínűleg szokott. Az UEFI alapvetően az operációs rendszer és a hardver között beszélgető szoftver. Az UEFI szabványokat egy „UEFI Forum” nevű csoport hozta létre, amely a számítástechnikai iparág képviselőiből áll, köztük a Microsoft, az Apple, az Intel, az AMD és a néhány számítógépgyártó..

Második legfontosabb pont, a Biztonságos rendszerindítás engedélyezve van a számítógépen nem azt jelenti, hogy a számítógép soha nem indít más operációs rendszert. Valójában a Microsoft saját Windows hardver tanúsítási követelményei azt állítják, hogy a nem ARM rendszerek esetében képesnek kell lennie a Secure Boot letiltására és a kulcsok megváltoztatására is (más operációs rendszerek engedélyezéséhez). Ennél később még többet.

Mit csinál a Secure Boot?

Lényegében megakadályozza, hogy a rosszindulatú programok megtámadják a számítógépet a rendszerindítási sorrendben. A bootloaderen keresztül bejutó rosszindulatú programok nagyon nehezen észlelhetők és leállíthatók, mert behatolhatnak az operációs rendszer alacsony szintű funkcióiból, és láthatatlanná teszik az antivírus szoftvereket. Minden, amit a Secure Boot valóban igaz, meggyőződik arról, hogy a rendszerbetöltő megbízható forrásból származik, és hogy azt nem módosították. Gondolj úgy, mint a palackok felugró kupakjai, amelyek azt mondják, hogy „ne nyissa ki, ha a fedél felnyílt, vagy a pecsétet megrongálta”.

A védelem legfelső szintjén a platform kulcs (PK) van. Csak egy PK van minden rendszeren, és az OEM gyártja a gyártás során. Ez a kulcs a KEK adatbázis védelmére szolgál. A KEK adatbázis kulcskulcsokat tartalmaz, amelyek a többi biztonságos rendszerindító adatbázis módosítására szolgálnak. Több KEK is lehet. Ekkor egy harmadik szint van: az Engedélyezett Adatbázis (db) és a Tiltott Adatbázis (dbx). Ezek tartalmazzák a tanúsító hatóságok, a további kriptográfiai kulcsok és az engedélyezéshez vagy blokkoláshoz szükséges UEFI-eszközök képeit. Annak érdekében, hogy a rendszerindítót futtatni lehessen, titkosítottan alá kell írni egy kulcsot jelentése a db-ban, és nem a dbx-ban.

Kép a Windows 8 épületből: Az operációs rendszer előtti környezet védelme az UEFI-val

Hogyan működik ez egy valós Windows 8 tanúsított rendszeren

Az OEM saját PK-t generál, és a Microsoft egy KEK-et biztosít, amelyet az OEM köteles előzetesen betölteni a KEK adatbázisba. A Microsoft ezután aláírja a Windows 8 rendszerindítót, és a KEK-et használja az aláírás megadásához a meghatalmazott adatbázisban. Amikor az UEFI elindítja a számítógépet, ellenőrzi a PK-t, ellenőrzi a Microsoft KEK-et, majd ellenőrzi a rendszerbetöltőt. Ha minden jól néz ki, akkor az operációs rendszer indítható.

Kép a Windows 8 épületből: Az operációs rendszer előtti környezet védelme az UEFI-valHová jönnek a harmadik felek, mint a Linux?

Először is, bármely Linux disztribúció választhat, hogy egy KEK-et generál, és megkérheti az OEM-eket, hogy alapértelmezés szerint felvegyék a KEK adatbázisba. Ezután mindegyikük annyi ellenőrzést gyakorolna a rendszerindítási folyamat felett, mint a Microsoft. Az ezzel kapcsolatos problémák, amint azt a Fedora Matthew Garrett kifejtette, az, hogy a) nehéz lenne minden PC-gyártót bevonni a Fedora kulcsjába, és b) nem lenne tisztességes más Linux-elosztókkal szemben, mert kulcsuk nem szerepelne , mivel a kisebb disztribúciók nem rendelkeznek annyi OEM partnerséggel.

A Fedora úgy döntött, hogy a Microsoft által aláírt szolgáltatásokat használja. Ez a forgatókönyv 99 dollárt fizet a Verisignnek (a Microsoft által használt tanúsító hatóságnak), és a fejlesztők számára lehetővé teszi, hogy aláírják a rendszerindítót a Microsoft KEK segítségével. Mivel a Microsoft KEK már a legtöbb számítógépen lesz, ez lehetővé teszi számukra, hogy aláírják a bootloader-t a Secure Boot használatához anélkül, hogy saját KEK-et igényelnének. Ez több számítógéppel kompatibilisebbé válik, és kevésbé költséges, mint a saját kulcs-aláíró és elosztó rendszerük létrehozásával. Van még néhány részlet arról, hogy ez hogyan fog működni (a GRUB, az aláírt kernel modulok és más technikai információk felhasználásával) a fent említett blogbejegyzésben, amit javaslom olvasni, ha érdekel ez a fajta dolog.

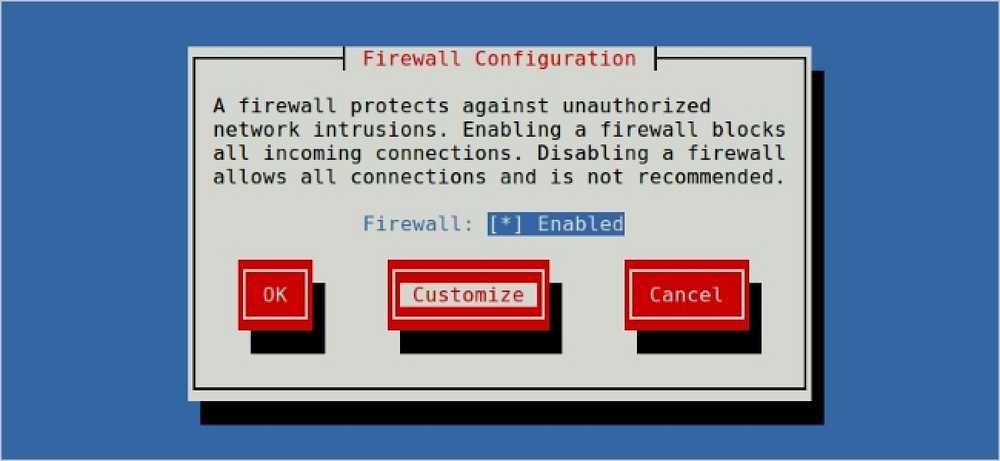

Tegyük fel, hogy nem akarod kezelni a Microsoft rendszerre való feliratkozás problémáját, vagy nem akarsz 99 dollárt fizetni, vagy csak egy nagy M-et kezelő nagyvállalatok ellen haragudni. Van még egy lehetőség a Secure Boot használatára és futtasson más operációs rendszert, mint a Windows. A Microsoft hardveres tanúsítványa igényel hogy az OEM-ek lehetővé teszik a felhasználók számára, hogy UEFI „egyéni” módba lépjenek be a rendszerbe, ahol manuálisan módosíthatják a Secure Boot adatbázisokat és a PK-t. A rendszert UEFI Setup Mode-ba lehet elhelyezni, ahol a felhasználó saját PK-t is megadhat, és maguk is aláírhatják a bootloadereket.

Ezenkívül a Microsoft saját tanúsítási követelményei kötelezővé teszik az OEM-ek számára, hogy a nem ARM-rendszereken is tartalmazzák a Secure Boot letiltásának módját. A Biztonságos rendszerindítást kikapcsolhatja! Az egyetlen olyan rendszer, ahol nem tudja letiltani a Secure Boot-t, az ARM rendszerek, amelyek Windows RT-t futtatnak, amelyek jobban működnek, mint az iPad, ahol nem tölthetnek be egyéni operációs rendszereket. Bár szeretném, hogy az operációs rendszert az ARM eszközökön is megváltoztathatnánk, igaz, hogy a Microsoft a tabletek tekintetében az iparági szabványt követi.

Szóval a biztonságos csomagtartó nem lényegében gonosz?

Tehát, ahogyan remélhetőleg látni fogjuk, a Biztonságos rendszerindítás nem gonosz, és nem korlátozódik kizárólag a Windows használatára. Az FSF és mások annyira felborulnak, mert extra lépéseket tesz a harmadik fél operációs rendszerének használatához. Előfordulhat, hogy a Linux disztribútorok nem szeretik a Microsoft kulcsának használatát, de ez a legegyszerűbb és leginkább költséghatékony módja annak, hogy a Secure Boot Linuxot használja. Szerencsére a Secure Boot-t könnyen be lehet kapcsolni, és különböző kulcsokat lehet hozzáadni, elkerülve ezzel a Microsoft-val való foglalkozás szükségességét.

Tekintettel az egyre fejlettebb malware-ekre, a Secure Boot ésszerű ötletnek tűnik. Nem szándékában áll, hogy gonosz telek legyen, hogy átvegye a világot, és sokkal kevésbé ijesztő, mint néhány szabad szoftvercsapat, akit hinni fogsz.

További olvasmány:

- A Microsoft hardver tanúsítási követelményei

- Windows 8 építése: Az operációs rendszer előtti környezet védelme az UEFI-val

- A Microsoft bemutatása a biztonságos Boot telepítésről és a kulcskezelésről

- Az UEFI Secure Boot bevezetése a Fedorában

- A TechNet biztonságos rendszerindítási áttekintése

- Wikipedia-cikk az UEFI-ról

TL; DR: A biztonságos rendszerindítás megakadályozza, hogy a rosszindulatú szoftverek a rendszerindítás során alacsony, észrevehetetlen szinten megfertőzzék a rendszert. Bárki létrehozhat a szükséges kulcsokat, hogy működjön, de nehéz meggyőzni a számítógépgyártókat, hogy terjesszék őket a te mindenki számára kulcsfontosságú, így alternatív módon választhat, hogy a Verisign-et fizeti a Microsoft kulcsának használatával,. A Biztonságos indítás is letiltható bármilyen nem ARM számítógép.

Utolsó gondolat, az FSF Secure boot elleni kampányával kapcsolatban: Néhány aggodalmuk (vagyis az teszi) nehezebb ingyenes operációs rendszerek telepítése) érvényesek egy pontig. Mondván, hogy a korlátozások „megakadályozzák, hogy bárki bármit indítson el, de a Windows”, a fenti okok miatt nyilvánvalóan hamis. Az UEFI / Secure Boot elleni technológia, mint technológia, rövidlátó, félrevezetett és valószínűleg nem hatékony. Fontosabb annak biztosítása, hogy a gyártók valóban kövessék a Microsoft követelményeit, hogy a felhasználók letiltsák a biztonságos indítást, vagy megváltoztassák a kulcsokat, ha akarják.

Van valami, amit hozzá kell adni a magyarázathoz? Kikapcsolja a megjegyzéseket. Szeretne további válaszokat olvasni más tech-savvy Stack Exchange felhasználóktól? Nézze meg a teljes beszélgetés szálát itt.