SSH beállítása az útválasztón a biztonságos webes hozzáféréshez bárhonnan

Az internethez való csatlakozás Wi-Fi hotspotokból, munkahelyen, vagy bárhol máshol, mint otthon, felesleges kockázatoknak tesz ki adatokat. Könnyedén konfigurálhatja az útválasztót, hogy támogassa a biztonságos alagutat, és védje meg a távoli böngésző forgalmi olvasását.

Mi az és miért kell létrehozni egy biztonságos alagútot?

Lehet, hogy kíváncsi vagy arra, hogy miért szeretnénk egy biztonságos alagutat létrehozni a készülékeiből az otthoni útválasztójába, és milyen előnyökkel járna egy ilyen projektből. Találjunk el néhány különböző forgatókönyvet, amelyek az internet használatával járulnak hozzá a biztonságos alagút előnyeinek bemutatásához.

1. szcenárió: Egy kávézóban vagy a laptopján keresztül böngészhet az interneten az ingyenes Wi-Fi-kapcsolaton keresztül. Az adatok elhagyják a Wi-Fi modemet, és a levegőben titkosítatlanul utaznak a kávézóban található Wi-Fi csomópontra, majd továbbadják a nagyobb internethez. A számítógépből a nagyobb internetre történő adatátvitel során az adatok szélesek. Bárki, aki rendelkezik a Wi-Fi eszközzel a területen, szippanthatja az adatokat. Annyira fájdalmasan könnyű, hogy egy motivált 12 éves, egy laptop és egy Firesheep másolata megragadhatja a hitelesítő adatait mindenféle dologra. Olyan lenne, mintha csak egy angol nyelvű hangszórókkal teli szobában lennél, beszélve a kínai nyelvű mandarin nyelvű telefonról. Abban a pillanatban, hogy valaki, aki mandarin kínaiul beszél, bejön (a Wi-Fi sniffer), az ál-magánéleted összetört.

Második forgatókönyv: Egy kávézóban vagy a laptopon keresztül, hogy újra böngészhessen az interneten az ingyenes Wi-Fi kapcsolaton keresztül. Ezúttal titkosított alagút jött létre a laptop és az otthoni útválasztó között az SSH használatával. A forgalmat ezen az alagúton keresztül közvetlenül a laptopról irányítja át az otthoni útválasztóhoz, amely proxy szerverként működik. Ez a csővezeték áthatolhatatlan a Wi-Fi szippantók számára, akik nem látnak semmit, csak egy titkosított adat zavaros áramlását. Függetlenül attól, hogy milyen változatos a létesítmény, milyen bizonytalan a Wi-Fi kapcsolat, az adatok a titkosított alagútban maradnak, és csak azt követően hagyják el az otthoni internetkapcsolatot, és kilép a nagyobb internetre.

Az első forgatókönyvben széles körben szörfözik; a második forgatókönyvben bejelentkezhet bankjába vagy más, privát webhelyre, ugyanolyan bizalommal, mint az otthoni számítógépén.

Bár a példánkban Wi-Fi-t használtunk, az SSH-alagutat használhatnánk egy keményvonalas kapcsolat biztosításához, például egy böngésző elindításához távoli hálózaton, és egy lyukat lyukasztani a tűzfalon keresztül, hogy olyan szabadon surfálhasson, mint amennyit az otthoni kapcsolatodban használnád.

Jól hangzik, nem igaz? Hihetetlenül könnyű beállítani, így nincs idő, mint a jelen, akkor az SSH-alagút az órán belül futhat és futhat.

Amire szüksége lesz

Számos módja van az SSH-alagút beállításának a webböngészés biztosítására. Ehhez a bemutatóhoz az SSH-alagutat a lehető legegyszerűbb módon állítjuk be a legkisebb zavarral az otthoni útválasztó és a Windows-alapú gépeken. A bemutató követéséhez a következő dolgok szükségesek:

- A Paradicsom vagy a DD-WRT módosított firmware-t futtató útválasztó.

- Egy SSH kliens, mint a PuTTY.

- A SOCKS-kompatibilis webböngésző, mint a Firefox.

Útmutatónkat a Paradicsom használatával fogjuk használni, de az utasítások majdnem megegyeznek a DD-WRT-nél követendő utasításokkal, így ha DD-WRT-t futtatsz, nyugodtan kövesse. Ha nincs módosított firmware-je az útválasztónál, nézze meg a DD-WRT és a paradicsom telepítésének útmutatóját, mielőtt folytatná.

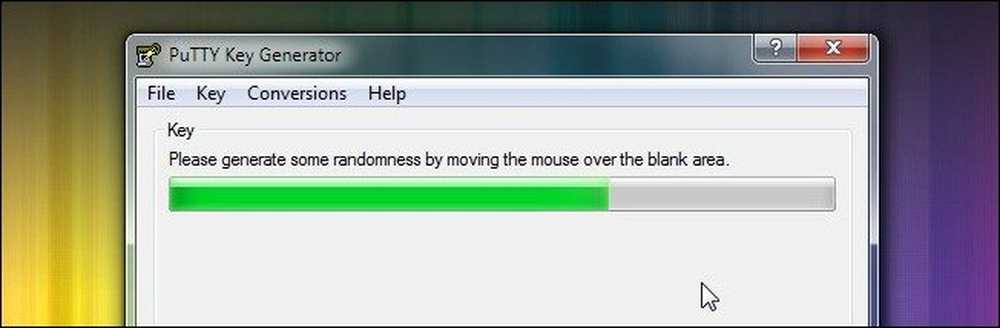

Kulcsok generálása a titkosított alagútunkhoz

Bár furcsának tűnhet, ha jobbra ugrani a kulcsok generálására, mielőtt még az SSH-kiszolgálót is konfigurálnánk, ha a kulcsok készen állnak, a kiszolgálót egyetlen lépésben konfigurálhatjuk.

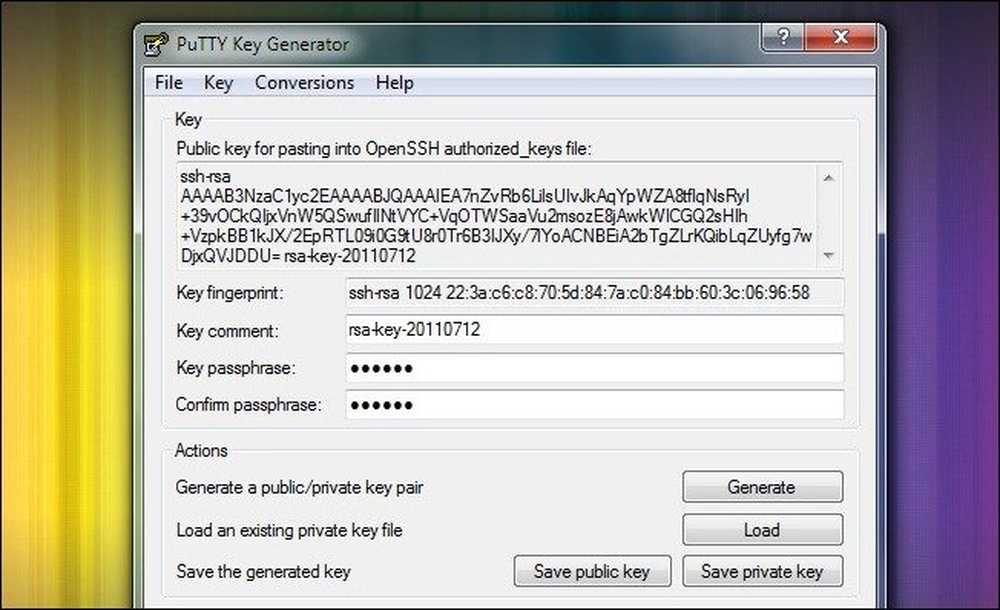

Töltse le a teljes PuTTY csomagot, és vegye ki egy kiválasztott mappába. A mappában megtalálható a PUTTYGEN.EXE. Indítsa el az alkalmazást, majd kattintson a gombra Kulcs -> Kulcspár létrehozása. Látni fogsz egy olyan képernyőt, amely hasonló a fentiekhez; mozgassa az egeret, hogy véletlenszerű adatokat hozzon létre a kulcs létrehozásához. Miután befejezte a folyamatot, a PuTTY Key Generator ablakának hasonlónak kell lennie; menjen előre, és írjon be egy erős jelszót:

Miután csatlakoztatta a jelszót, menjen előre és kattintson Privát kulcs mentése. A kapott .PPK-fájlt valahol biztonságosan el kell helyezni. Másolja át és illessze be a „Nyilvános kulcs a beillesztéshez…” mezőbe egy ideiglenes TXT dokumentumba.

Ha több eszközt kíván használni az SSH szerverrel (például laptop, netbook és okostelefon), akkor minden eszköz számára kulcspárokat kell létrehoznia. Menj előre és generálj, jelszavad, és mentse a szükséges kulcspárokat most. Győződjön meg róla, hogy minden új nyilvános kulcsot átmásol az ideiglenes dokumentumba.

Az útválasztó beállítása az SSH számára

Mind a paradicsom, mind a DD-WRT beépített SSH szerverekkel rendelkezik. Ez két okból félelmetes. Először hatalmas fájdalmat okozott a telnetnek az útválasztójába, hogy kézzel telepítsen egy SSH-kiszolgálót és konfigurálja azt. Másodszor, mivel az SSH-kiszolgálót futtatja az útválasztón (ami valószínűleg kevesebb energiát fogyaszt, mint egy villanykörte), soha nem kell elhagynia a fő számítógépét, csak egy könnyű SSH-kiszolgáló számára.

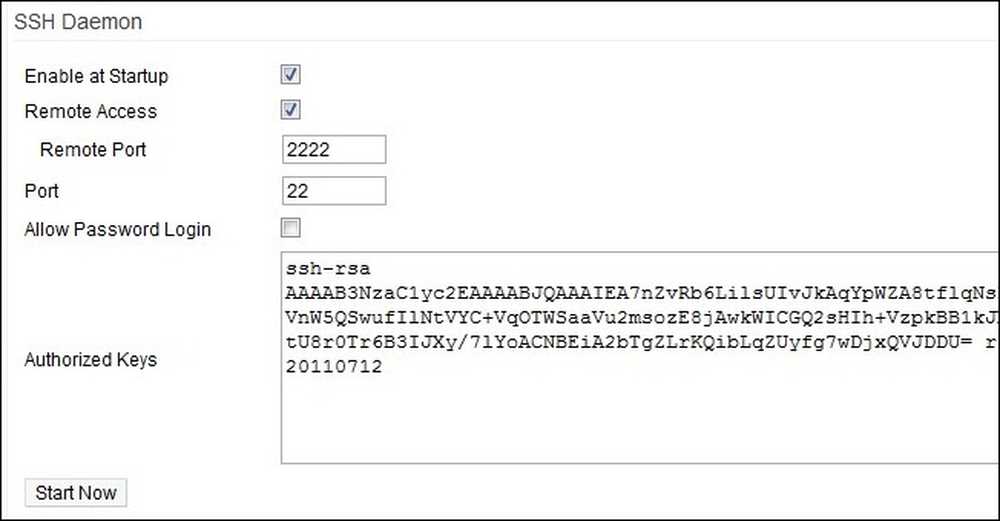

Nyisson meg egy webböngészőt a helyi hálózathoz csatlakoztatott gépen. Navigáljon az útválasztó webes felületére, mert a router-a Linksys WRT54G, amelyen a paradicsom fut, a cím http://192.168.1.1. Jelentkezzen be a webes felületre és a navigáláshoz Adminisztráció -> SSH démon. Itt mindkettőt ellenőrizni kell Engedélyezze az indítást és Távoli hozzáférés. A távoli portot akkor is megváltoztathatja, ha csak kívánja, de az egyetlen előnye, hogy ezt csak enyhén megzavarja, mert a port nyitva van, ha bárki megvizsgál. Szüntesse Jelszó bejelentkezés engedélyezése. Nem használunk jelszó-bejelentkezést a router messziről való eléréséhez, kulcskulcsot használunk.

Illessze be a bemutató utolsó részében létrehozott nyilvános kulcsot a Engedélyezett kulcsok doboz. Mindegyik kulcsnak saját bejegyzésnek kell lennie, egy sorszakadással elválasztva. A kulcs első része ssh-rsa jelentése nagyon fontos. Ha nem minden nyilvános kulcshoz mellékeljük, azok érvénytelenek lesznek az SSH-kiszolgáló számára.

Kattints Indítás most majd görgessen lefelé az interfész aljára és kattintson a gombra Mentés. Ezen a ponton az SSH-kiszolgáló fut.

A távoli számítógép konfigurálása az SSH-kiszolgáló eléréséhez

Itt történik a varázslat. Van egy kulcspárja, van egy szervere, és fut, de egyik sem értékű, hacsak nem tudja távolról csatlakozni a terepről és az alagútról az útválasztójába. Ideje a Windows 7-et futtató és működőképes, megbízható net-könyvünk lerombolására.

Először másolja át azt a PuTTY mappát, amelyet létrehozott a másik számítógépére (vagy egyszerűen töltse le, és vegye ki újra). Innen az összes utasítás a távoli számítógépre koncentrál. Ha a házi számítógépen futtatta a PuTTy kulcsgenerátort, győződjön meg róla, hogy átállt a mobil számítógépére a bemutató hátralévő részében. A telepítés előtt meg kell győződnie arról is, hogy rendelkezik-e a létrehozott .PPK fájl másolatával. Miután kinyerte a PuTTy-t és a .PPK-t a kezében, készen állunk a folytatásra.

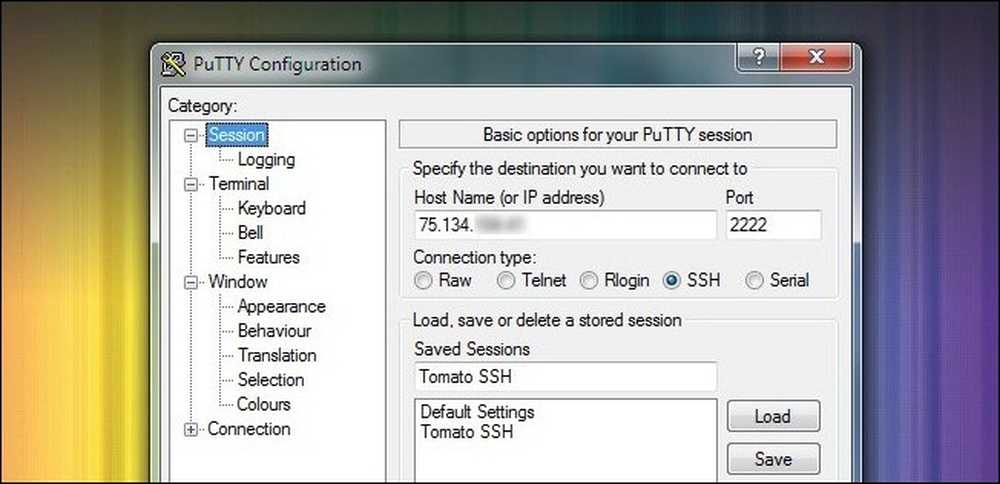

Indítsa el a PuTTY-t. Az első képernyő, amit látni fog, az Ülés képernyő. Itt meg kell adnia az otthoni internetkapcsolat IP-címét. Ez nem a helyi LAN IP-címe, hanem a modem / útválasztó IP-je, ahogy azt a külvilág látja. Megtalálhatja az útválasztó webes felületének fő állapota oldalának megtekintésével. Módosítsa a portot 2222-re (vagy bármi, amit az SSH Daemon konfigurációs folyamatban helyettesített). Győződjön meg róla Az SSH ellenőrzése megtörtént. Menj, és adja meg a munkamenet nevét így lehet Mentsd el későbbi felhasználásra. Megneveztük a mi paradicsom SSH-t.

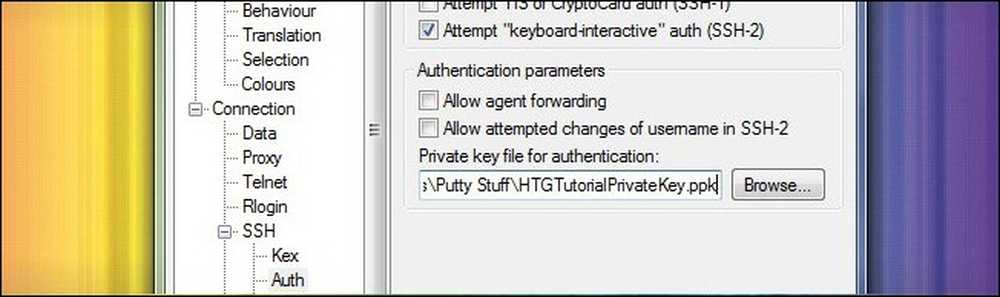

Navigáljon a bal oldali ablaktáblán keresztül Kapcsolat -> Auth. Itt kell kattintani a Tallózás gombra, és válassza ki a mentett és a távoli gépre átvitt .PPK fájlt.

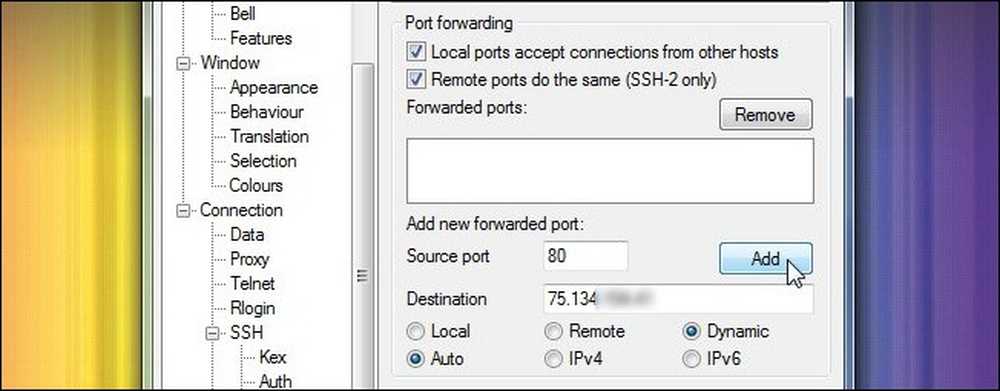

Az SSH almenüben folytassa a műveletet SSH -> Alagutak. Itt állíthatjuk be a PuTTY-t, hogy a mobil számítógép proxy szerverjeként működjön. Ellenőrizze mindkét mezőt a (z) alatt Port továbbítás. Az alábbiakban a Új továbbított port hozzáadása szekcióba írja be a 80-at Forrásport és az útválasztó IP-címét Cél. Jelölje be kocsi és Dinamikus majd kattintson a gombra hozzáad.

Ellenőrizze, hogy egy bejegyzés szerepel-e a Továbbított portok doboz. Menjen vissza a Sessions és kattintson a gombra Mentés az összes konfigurációs munka mentéséhez. Most kattintson a gombra Nyisd ki. A PuTTY terminálablakot indít. Erre a pontra figyelmeztetést kaphat, amely jelzi, hogy a kiszolgáló gazdagombja nincs a rendszerleíró adatbázisban. Menj előre, és győződj meg arról, hogy bízolsz a gazdagépben. Ha aggódik, összehasonlíthatja az ujjlenyomat-karakterláncot, amely a figyelmeztető üzenetben adja meg a kulcsot, amelyet a PuTTY kulcsgenerátorban történő feltöltésével generált. Miután megnyitotta a PuTTY-t és rákattintott a figyelmeztetésre, látnia kell egy ilyen képernyőt:

A terminálon csak két dolgot kell tennie. A bejelentkezési parancs típusa gyökér. A jelszót kérő üzenet írja be az RSA kulcstartó jelszavát-ez a jelszó, amelyet néhány perccel ezelőtt létrehozott, amikor létrehozta a kulcsot, és nem az útválasztó jelszavát. A router héja betöltődik, és a parancssorban kész. Biztonságos kapcsolatot hozott létre a PuTTY és az otthoni útválasztó között. Most meg kell utasítanunk az alkalmazásoknak, hogyan kell elérni a PuTTY-t.

Megjegyzés: Ha egyszerűsíteni szeretné a folyamatot a biztonság enyhén csökkenő árán, kulcsszó nélkül generálhat egy jelszót, és állítsa be a PuTTY-t automatikusan a root fiókba való belépéshez (ezt a beállítást a Kapcsolat -> Adatok -> Automatikus bejelentkezés menüpontban kapcsolhatja be) ). Ez csökkenti a PuTTY kapcsolat folyamatát az alkalmazás egyszerű megnyitásához, a profil betöltéséhez és a Megnyitás gombra.

A böngésző konfigurálása a PuTTY-hez való csatlakozáshoz

Ezen a ponton a bemutatón a szerver működik, a számítógéphez csatlakozik, és csak egy lépés marad. Meg kell mondani a fontos alkalmazásoknak, hogy a PuTTY-t proxy szerverként használják. Bármely alkalmazás, amely támogatja a SOCKS protokollt, a PuTTY-hez, például a Firefoxhoz, az mIRC-hez, a Thunderbird-hez és az uTorrent-hez kapcsolható. Ez egy kritikus elem, amelyet nem szabad figyelmen kívül hagyni: az összes forgalmat alapértelmezés szerint nem a PuTTY proxy útján továbbítja; azt kell csatlakozzon a SOCKS szerverhez. Lehet például egy webböngésző, ahol bekapcsolta a SOCKS-et és egy webböngészőt, ahol nem volt mindkettő ugyanazon a gépen, és az egyik titkosítaná a forgalmat, és az egyik nem lenne.

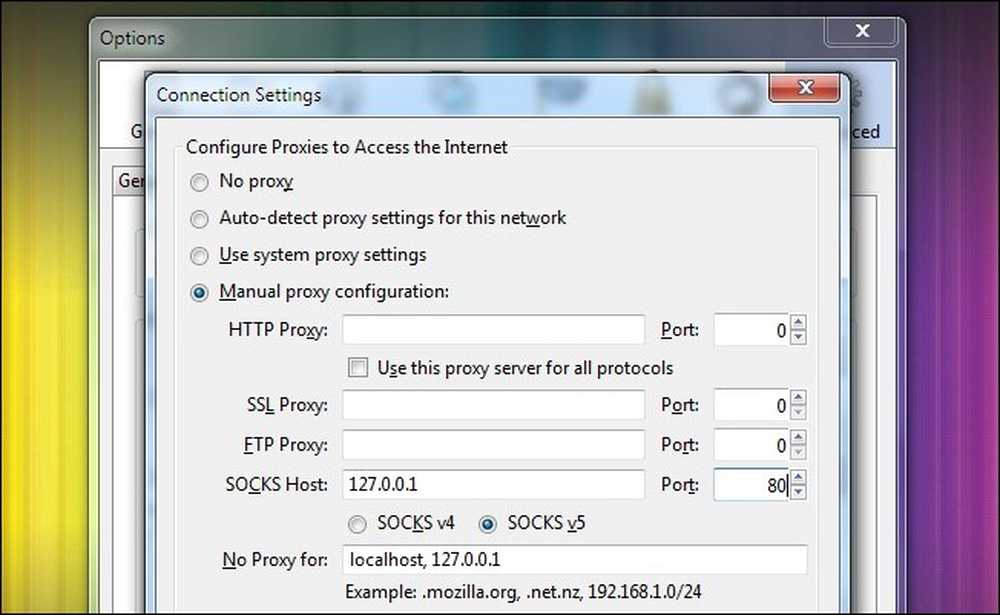

Célunk, hogy biztosítsuk a böngészőnk, a Firefox Portable-t, ami elég egyszerű. A Firefox konfigurációs folyamata gyakorlatilag bármilyen alkalmazásra fordít, amire szüksége lesz a SOCKS információk csatlakoztatásához. Indítsa el a Firefoxot és navigáljon Opciók -> Speciális -> Beállítások. A Kapcsolat beállításai menüben válassza a lehetőséget Manuális proxy konfiguráció és a SOCKS Host plug in alatt 127.0.0.1-Ön csatlakozik a helyi számítógépen futó PuTTY alkalmazáshoz, így be kell helyeznie a helyi gazdagép IP-jét, nem pedig az útválasztó IP-jét, amennyit eddig minden nyílásba helyezett. Állítsa be a portot 80, és kattintson a gombra rendben.

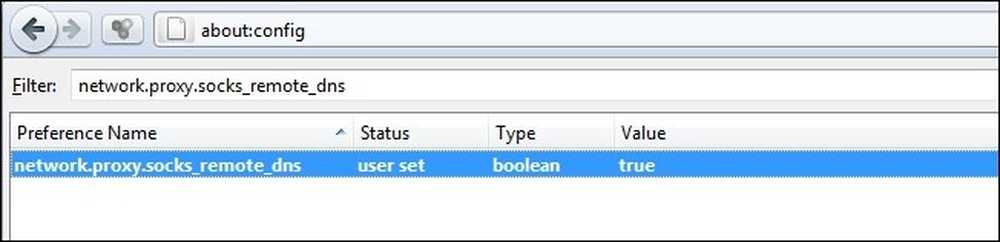

Van egy apró kis csípésünk, amelyre mindannyian alkalmazzuk. A Firefox alapértelmezés szerint nem irányítja a DNS-kéréseket a proxykiszolgálón keresztül. Ez azt jelenti, hogy a forgalom mindig titkosítva lesz, de valaki, aki a kapcsolatot megragadja, minden kérését látná. Tudják, hogy a Facebook.com-on vagy a Gmail.com-on vagyunk, de nem láthatnak semmit. Ha a DNS-kérelmeket a SOCKS-en keresztül kívánja irányítani, be kell kapcsolnia.

típus about: config a címsorban, majd kattintson a „Légy óvatos, ígérem!” gombra, ha szigorú figyelmeztetést kap a böngészőjének csavarozására. Paszta network.proxy.socks_remote_dns ba,-be Szűrő: majd kattintson jobb gombbal a network.proxy.socks_remote_dns és a pecek meg Igaz. Innentől mind a böngészés, mind a DNS-kérések a SOCKS alagúton keresztül kerülnek elküldésre.

Bár az SSH-all-the-time-hez konfiguráljuk a böngészőt, a beállításokat könnyen átkapcsolhatja. A Firefox rendelkezik egy praktikus kiterjesztéssel, a FoxyProxy-vel, ami megkönnyíti a proxykiszolgálók be- és kikapcsolását. Támogatja azokat a konfigurációs beállításokat, mint például az átváltás a proxyk között az Ön által használt tartomány, a meglátogatott webhelyek stb. Alapján. Ha szeretné, hogy a proxy szolgáltatás könnyen és automatikusan kikapcsoljon otthon vagy távol, például a FoxyProxy-t fedezte. A Chrome-felhasználók meg szeretnék nézni a Proxy Switchy-t! hasonló funkciókhoz.

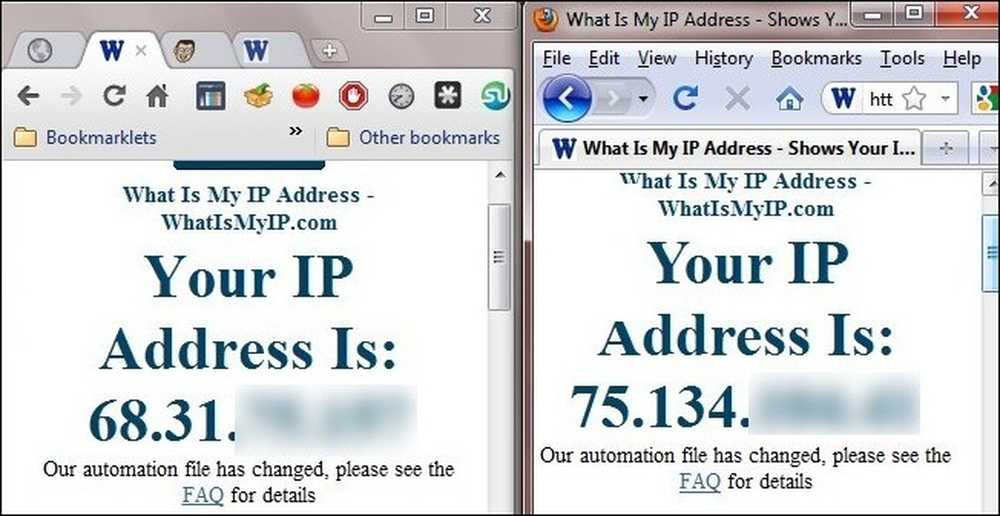

Lássuk, vajon mindent úgy terveztek-e, hogy? A dolgok kipróbálásához két böngészőt nyitottunk meg: Chrome (balra látható), alagút és Firefox (jobbra látható) frissen konfigurálva az alagút használatához..

A bal oldalon látjuk a Wi-Fi csomópont IP-címét, amelyhez csatlakozunk, és a jobb oldalon, az SSH-alagút jóvoltából, a távoli útválasztó IP-címét látjuk. Az összes Firefox forgalmat az SSH-kiszolgálón keresztül irányítják. Siker!

Van egy tipp vagy trükk a távoli forgalom biztosításához? Használjon egy SOCKS szervert / SSH-t egy adott alkalmazással, és szeretni? Segítségre van szüksége a forgalom titkosítására? Halljuk meg a megjegyzéseket.