Milyen adatokhoz juthat a tolvaj egy lopott telefonról vagy laptopról?

A hardver elvesztése elég rossz, de mi történik a személyes adatokkal? Lehet-e tolvaj a telefonjával, táblagépével vagy laptopjával elérni az alkalmazásokat és fájlokat? Ez attól függ, hogy milyen készüléket veszített el, sajnos a legtöbb Windows PC nem titkosított.

A tolvajok mindig törölhetik a készüléket, és továbbra is használhatják azt, hacsak nem engedélyeznek valamilyen aktiválási zárat egy iPhone-on vagy iPaden, de a személyes adataik nem érhetők el, ha a készülék tárolása titkosítva van.

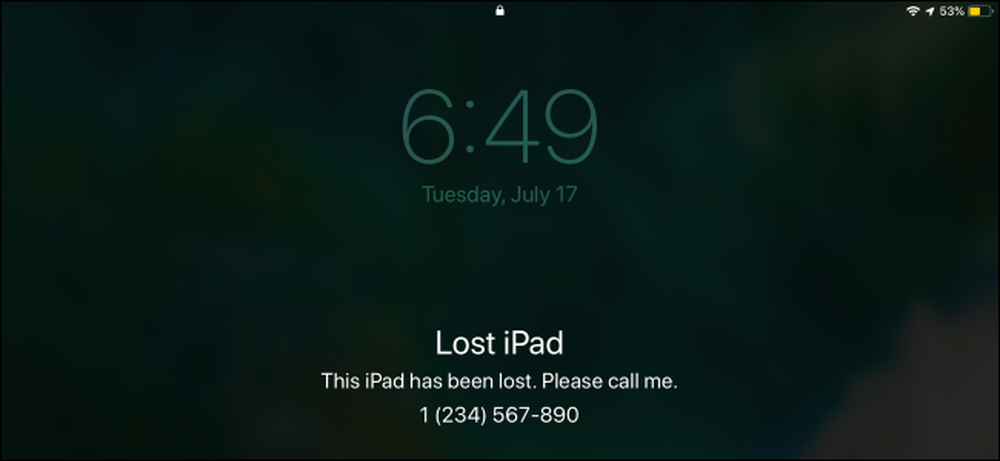

iPhone és iPad

Az Apple iPhone és iPad készülékei alapértelmezés szerint biztonságosan vannak titkosítva. A tolvaj nem tudja feloldani a telefonját a jelszó nélkül. Még akkor is, ha rendszeresen jelentkezik be az ID-azonosítóval vagy az Arcazonosítóval, a telefonhoz egy jelszó is biztosított.

Természetesen, ha iPhone-ját vagy iPad-jét úgy állítja be, hogy nem igényel jelszót, vagy olyan, ami nagyon könnyen kitalálható, mint például 1234 vagy 0000, a tolvaj könnyen feloldhatja.

Egyes személyes adatok azonban továbbra is láthatóak maradnak, még akkor is, ha védették a készüléket egy jelszóval. Például a tolvaj láthatja a telefonra érkező értesítéseket anélkül, hogy feloldaná. Az alapértelmezett beállításokkal ez azt jelenti, hogy a tolvaj a beérkező szöveges üzeneteket - ideértve az SMS-hitelesítési kódokat tartalmazó üzeneteket is - látja fiókjainak eléréséhez. Az érzékeny értesítéseket elrejtheti a zárolási képernyőn, de alapértelmezés szerint mind a zárolási képernyőn vannak. A tolvaj válaszolhat a bejövő telefonhívásokra is.

Elmehet az Apple Find My iPhone webhelyére, hogy távolról keresse el az elveszett iPhone vagy iPad készülékét. Annak érdekében, hogy a tolvaj ne használja a készüléket, tegye azt „Lost Mode” -ra. Ez letiltja az összes értesítést és riasztást. Az elveszett mód is lehetővé teszi, hogy írjon egy üzenetet, amely megjelenik a telefonon vagy a táblagépen - például megkérdezheti, hogy ki találja meg, és adja meg azt a telefonszámot, ahová elérheti.

Ha lemondott az iPhone vagy iPad visszaszerzéséről, akkor távolról is törölheti. Még akkor is, ha offline állapotban van, a következő alkalommal, amikor online érkezik, törlődik.

A GrayKey lehetővé tenné a rendőrség és más kormányzati szervek számára, hogy megkerüljék a jelszavát, de az Apple ezt az USB korlátozott móddal rögzíti.

Android telefonok

A modern Android telefonok alapértelmezés szerint titkosítva vannak. Pontosabban, a titkosítás alapértelmezés szerint az Android 7.0 Nougat alkalmazásával kezdődik, amelyet hivatalosan 2016 augusztusában jelentettek be. Amíg a használt telefon eredetileg Android Nugat vagy újabb Android verzióval érkezett, ez feltétlenül titkosítva van.

Ha a telefonja eredetileg az Android korábbi verziójával érkezett, és soha nem engedélyezte a titkosítást, előfordulhat, hogy a telefon tárolója nem titkosítva van, és lehet, hogy a tolvajok ki tudják venni az adatokat. Még akkor is, ha a telefonja jelenleg Android 7.0 vagy újabb verziót futtat, előfordulhat, hogy nem titkosított, ha eredetileg régebbi Android-verziót futtatott.

Természetesen ez a titkosítás csak akkor segít, ha biztonságos PIN-kódot vagy jelszót használ a készülék védelméhez. Ha nem használ PIN-kódot, vagy valami könnyen kitalálható 1234-et használ, a tolvaj könnyen hozzáférhet a készülékéhez.

Csakúgy, mint egy iPhone-on, az Android telefonja továbbra is megjeleníti az értesítéseket a zárképernyőn. Ez például érzékeny szöveges üzeneteket hozhat létre, kivéve, ha elrejti az érzékeny értesítéseket a zárképernyőn.

A Google Find My Device segítségével távolról megkeresi az elveszett Android telefont. Ez az eszköz lehetővé teszi a készülék zárolását is, hogy megakadályozza, hogy a tolvaj láthassa az értesítéseket, és távolról törölje azt, hogy személyes adatait eltávolítsa a telefonról.

Windows számítógépek

A legtöbb Windows PC-n bajban van, ha valaha ellopják. A Windows 10 még mindig az egyetlen olyan modern operációs rendszer, amely nem biztosít titkosítást minden felhasználó számára, és a Windows 7 és 8 még rosszabb. Nagyon jó esély van arra, hogy a Windows PC tárolója ne legyen titkosítva, ami azt jelenti, hogy bárki, aki ellopja a Windows-eszközt, hozzáférhet a privát fájljaihoz egyszerűen egy másik operációs rendszer indításával, vagy a belső meghajtó kihúzásával és egy másik számítógépbe való elhelyezésével.

Ha a Windows 7, 8 vagy 10 professzionális, vállalati vagy oktatási kiadást használja, engedélyezheti az opcionális BitLocker titkosítást a készülék védelmére. Ha ezeket a drágább Windows-kiadásokat használja, és beállította a BitLockert, akkor az adatok biztonságosak lesznek, ha erős jelszót használnak.

A Vezérlőpult> Rendszer és biztonság> BitLocker meghajtó titkosítás menüpont alatt ellenőrizheti a BitLocker használatát a számítógépen. (Ha nem látja az opciót, akkor a Windows otthoni kiadását használja.)

Ha a Windows 7, 8 vagy 10 Home kiadását használja, a BitLocker szabványos titkosítás nem használható. Néhány újabb számítógép, amely a 8.1-es vagy a 10-es Windows rendszerrel szállított, rendelkezik egy speciális, korlátozott BitLocker-verzióval, amelyet eredetileg „Device Encryption” -nek neveztek el. számla. Ez a titkosítási funkció nem érhető el az összes Windows 8.1 és 10 PC-n, de csak az adott hardverrel rendelkező számítógépeken.

Ellenőrizheti, hogy a Device Encryption elérhető-e a PC-n a Settings> System> About elemre. Keressen egy üzenetet az „Eszköz titkosításáról”. Ha nem látja ezt a részt, a számítógép nem támogatja azt.

Ha a Windows otthoni kiadását használja, akkor megpróbálhatja a harmadik féltől származó titkosítási eszközöket, mint például a VeraCrypt, vagy 100 dollárt fizethet, ha frissíteni szeretne a Home-tól a Professional-hoz..

A rossz hír az, hogy ha a BitLockerrel nem engedélyezte a titkosítás engedélyezését, vagy ha a Windows 10 PC-ben beépített titkosítási funkciója van, akkor a számítógép belső tárolója valószínűleg nem titkosított, és a fájlok a tolvajok számára elérhetők lesznek.

Ha a készülék Windows 10 operációs rendszert futtatott, akkor a Microsoft Find My Device eszközt használhatja annak követésére, feltételezve, hogy a Find My Device engedélyezve volt a számítógépen, mielőtt elvesztette volna.

Úgy gondoljuk, hogy a Microsoft alapértelmezés szerint engedélyezi a titkosítást mindenki számára. Sajnos ez még nem történt meg, és a modern eszközök között a Windows PC-k egyedülállóan érzékenyek az adat lopásra, kivéve, ha a BitLocker engedélyezve van.

MacBooks

Az Apple alapértelmezés szerint titkosítja a Mac tárolóeszközt a FileVault óta, mivel az OS X 10.10 Yosemite, amely megjelent 2014-ben. A Mac belső lemeze szinte biztosan titkosítva van a FileVault használatával, ami megakadályozza, hogy bárki hozzáférhessen a fájljaihoz anélkül, hogy tudná Mac jelszavát.

Az Apple menü> Rendszerbeállítások> Rendszer és adatvédelem> FileVault menüpont alatt duplán ellenőrizheti, hogy a számítógép titkosított-e.

Természetesen ez feltételezi, hogy a MacBook jelszóval van ellátva. Ha nagyon gyenge, könnyen kitalálható jelszót használ vagy automatikus bejelentkezést hoz létre, a tolvaj könnyen hozzáférhet.

Ha engedélyezte a Find My Mac alkalmazást, akkor az Apple Find My iPhone eszközt használhatja (igen, Mac is megjelenik benne) a Mac távoli zárolásához és törléséhez. A Mac zárolásakor beállított jelszó megakadályozza, hogy a tolvaj visszaállítsa a Mac számítógépét, és saját felhasználásával használja.

A Chromebook

A Chromebookok mindig titkosított tárolóval rendelkeznek, így a tolvaj nem tud bejelentkezni és hozzáférni az adatokhoz anélkül, hogy Google-fiókja jelszava vagy a Chromebook feloldásához használt PIN-kódja lenne.

A tolvaj bejelentkezhet egy másik Google-fiókkal, jelentkezhet be a vendégfiókba, vagy törölheti a Chromebookot, és letöltheti a semmiből, de nem férhetnek hozzá a személyes adatokhoz.

Ez azt feltételezi, hogy a Google-fiókodnak jó jelszava van, és természetesen nem valami „jelszó” vagy „letmein”.

Linux laptopok

Ha Linuxot futtat a hordozható számítógépén, a titkosított verzió függvénye a választott Linux-disztribúció telepítésekor kiválasztott opcióktól függ. A legtöbb modern Linux disztribúció - beleértve az Ubuntu-t - lehetővé teszi a lemez titkosításának engedélyezését a telepítési folyamat során, és ez a titkosítás vagy a normál Linux-felhasználói fiók jelszavával, vagy egy speciális titkosítási jelszóval van ellátva, amelyet a számítógép indításakor beír..

Azonban ez a titkosítási lehetőség alapértelmezés szerint nem engedélyezett - ez nem az Ubuntu-on található. Ha nem választotta, hogy engedélyezze, a Linux rendszer nem fogja titkosított tárolót használni.

Feltételezve, hogy engedélyezte a titkosítást a Linux disztribúció telepítésekor, az adatait védeni kell - mindaddig, amíg biztonságos jelszót használt, amit nehéz kitalálni.

A hordozható számítógépek alvás közben sebezhetőbbek

Van még egy megfontolás a laptopok számára: Ha a hordozható számítógépet bekapcsolták, de alszik, a titkosítási kulcsot a memória tárolja. Elméletileg a támadó „hidegindító támadást” hajthat végre, gyorsan visszaállítva a készüléket, és egy másik operációs rendszert indíthat el egy USB-meghajtóról, hogy megragadja a titkosító kulcsot a memóriából, mielőtt törlődik.

A legtöbb tolvaj még nem gondolkodik egy ilyen támadásra, mivel eléggé kifinomult. Ha azonban komolyan aggódik a vállalati kémkedés vagy a kormányzati szervek miatt, biztonságosabb leállítani a laptopot, ha nem használja azt, nem pedig alvó üzemmódban. Lehet, hogy csak le akarja zárni, ha egy nyilvános helyre vitte, vagy valahol máshol aggódik, hogy ellopják is. Ez biztosítja, hogy a titkosító kulcs ne jelenjen meg a memóriában.

Képhitel: waewkid / Shutterstock.com.