A Wi-FI védett telepítése (WPS) bizonytalan, ezért tiltsa le azt

Az erős jelszóval rendelkező WPA2 biztonságos, amíg letiltja a WPS-t. Ezt a tanácsot útmutatókban találja meg a Wi-Fi biztonságának biztosítására az interneten keresztül. A Wi-Fi Protected Setup jó ötlet volt, de ennek használata hibás.

Az útválasztó valószínűleg támogatja a WPS-t, és valószínűleg alapértelmezés szerint engedélyezve van. Az UPnP-hez hasonlóan ez egy bizonytalan funkció, amely a vezeték nélküli hálózatot sebezhetőbbé teszi a támadásokra.

Mi a Wi-Fi védett beállítás?

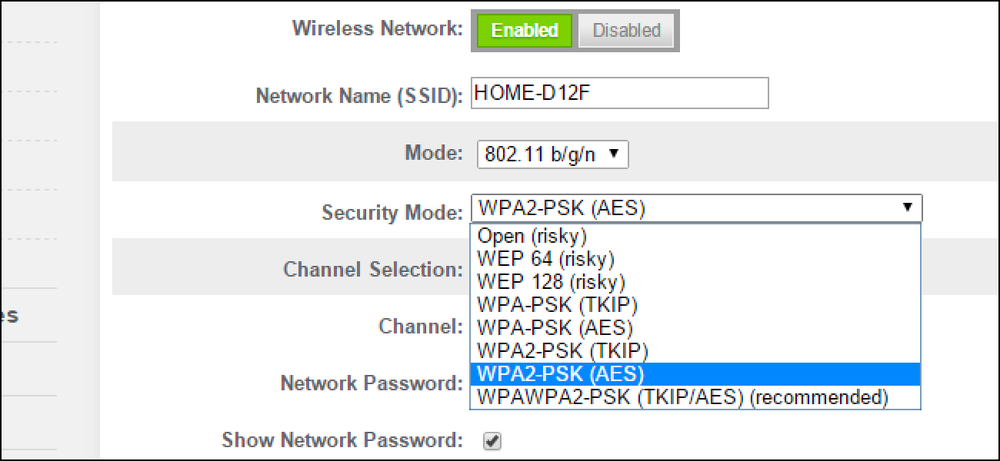

A legtöbb otthoni felhasználónak WPA2-Personal, WPA2-PSK néven is használnia kell. A „PSK” az „előre megosztott kulcs”. A vezeték nélküli jelszót az útválasztónál állította be, majd adja meg ugyanazt a jelszót minden olyan eszközön, amelyhez csatlakozik a WI-Fi hálózathoz. Ez lényegében olyan jelszót ad, amely védi a Wi-Fi hálózatot a jogosulatlan hozzáféréstől. Az útválasztó titkosítási kulcsot hoz létre a jelszóból, amelyet a vezeték nélküli hálózati forgalom titkosítására használ, hogy a kulcs nélküli felhasználók ne lehessenek rá.

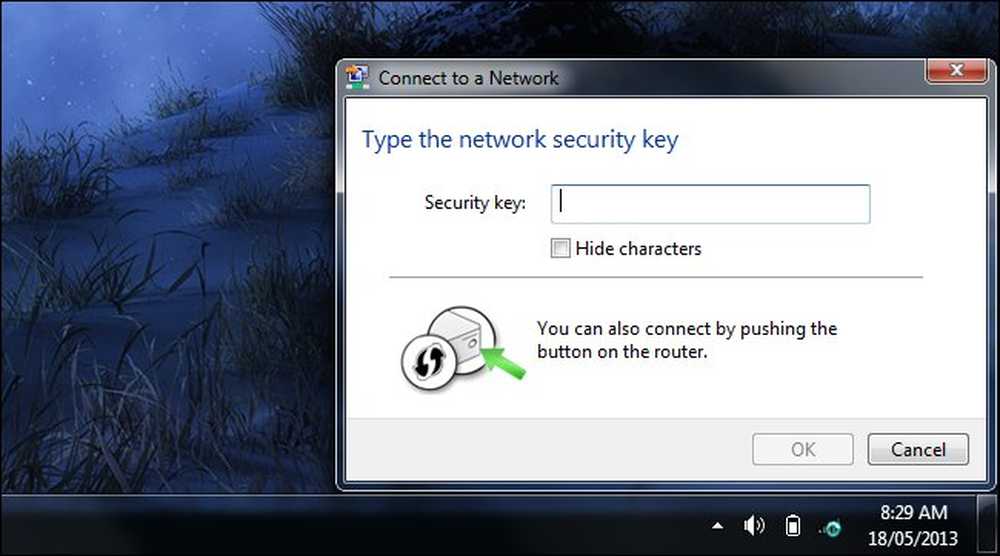

Ez kicsit kényelmetlen lehet, mivel minden új eszközön meg kell adnia a jelszót. A probléma megoldásához a Wi-FI védett beállítás (WPS) jött létre. Amikor csatlakozik egy útválasztóhoz, ahol engedélyezve van a WPS, megjelenik egy üzenet, amely szerint könnyebben használhatja a kapcsolatot a Wi-Fi jelszó megadása helyett.

Miért nem biztonságos a Wi-Fi védett beállítás

A Wi-Fi védett beállításainak végrehajtásához többféleképpen lehetséges:

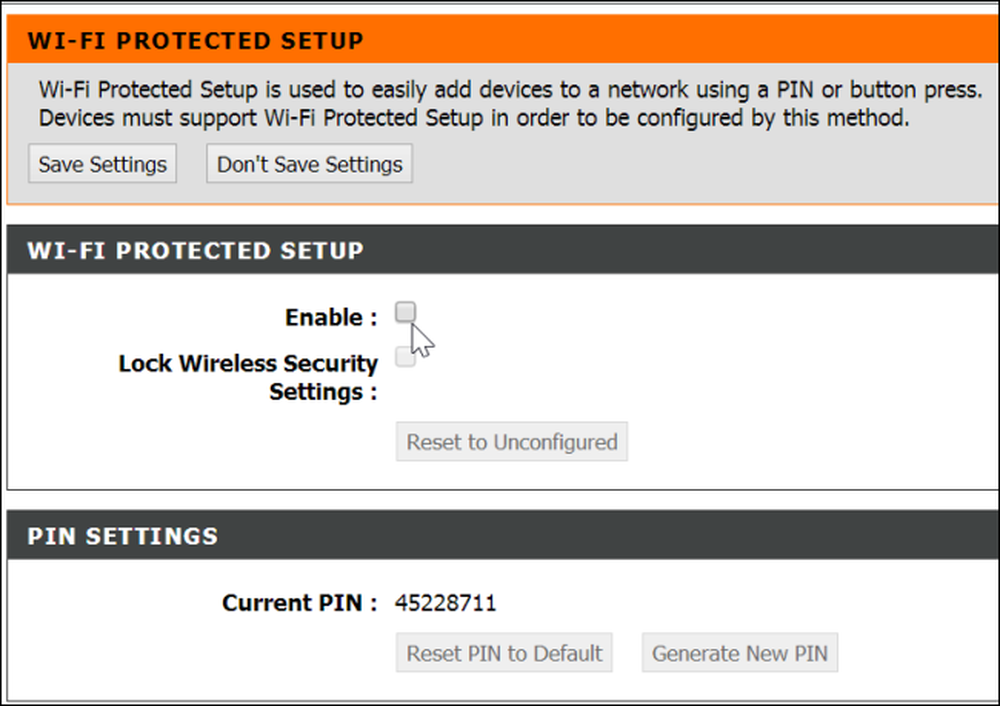

PIN: Az útválasztónak nyolcjegyű PIN-kódja van, amelyet meg kell adnia az eszközökön a csatlakozáshoz. A teljes nyolcjegyű PIN-kód egyszerre történő ellenőrzése helyett az útválasztó az utolsó négy számjegytől függetlenül ellenőrzi az első négy számjegyet. Ezáltal a WPS PIN-k nagyon könnyen „erõsíthetõk” a különbözõ kombinációk kitalálásával. Csak 11 000 lehetséges négyjegyű kód létezik, és ha a brute force szoftver megkapja az első négy számjegyet, a támadó tovább léphet a többi számjegyre. Sok fogyasztói útválasztó nem időtúllép egy rossz WPS-PIN-kód megadása után, így a támadók újra és újra kitalálhatnak. A WPS-PIN-kód körülbelül egy nap alatt brutális kényszer lehet. [Forrás] Bárki használhatja a „Reaver” nevű szoftvert a WPS PIN-kód feltöréséhez.

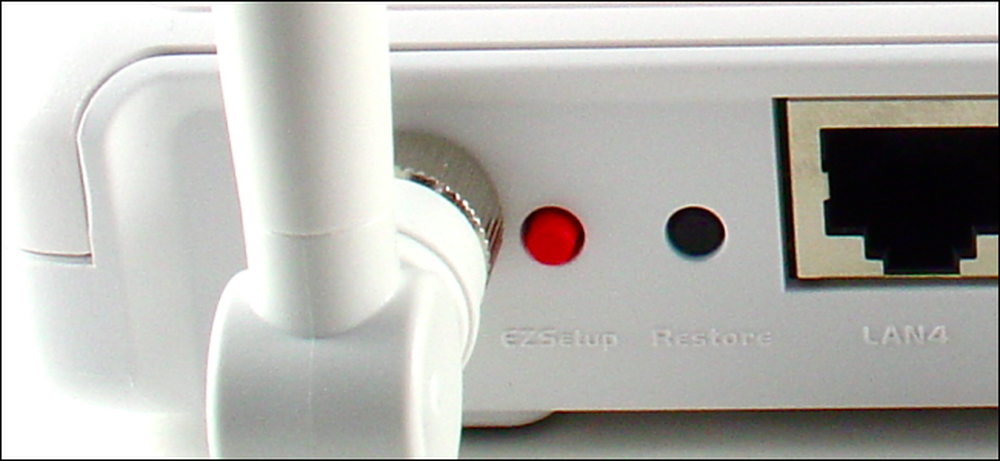

Nyomógombos-Connect: A PIN-kód vagy jelszó megadása helyett egyszerűen csatlakoztathat egy fizikai gombot a routeren. (A gomb lehet egy szoftver gomb a beállítási képernyőn.) Ez biztonságosabb, mivel az eszközök csak néhány perccel kapcsolódhatnak ehhez a módszerhez a gomb lenyomása után, vagy ha egyetlen eszköz csatlakozik. A WPS-PIN-kód használata esetén ez nem lesz aktív és nem áll rendelkezésre a teljes kihasználásra. A nyomógombos csatlakozás nagyrészt biztonságosnak tűnik, az egyetlen sebezhetőség, hogy bárki, aki fizikailag hozzáfér az útválasztóhoz, megnyomhatja a gombot és csatlakozhat, még akkor is, ha nem ismerte a Wi-Fi jelszót.

A PIN-kód kötelező

Míg a nyomógombos csatlakozás vitathatatlanul biztonságos, a PIN-hitelesítési módszer a kötelező, alapszintű módszer, amelyet minden hitelesített WPS-eszköznek támogatnia kell. Ez a helyes - a WPS-specifikáció előírja, hogy az eszközöknek a legbiztonságosabb hitelesítési módszert kell végrehajtaniuk.

Az útválasztó-gyártók nem tudják megoldani ezt a biztonsági problémát, mert a WPS-specifikáció megköveteli a PIN-kódok ellenőrzésének bizonytalan módját. Minden olyan eszköz, amely a Wi-FI védett telepítést a specifikációnak megfelelően hajtja végre, sebezhető lesz. A specifikáció maga nem jó.

Letilthatja a WPS-t?

Számos különböző útválasztó létezik.

- Néhány útválasztó nem teszi lehetővé, hogy letiltja a WPS-t.

- Egyes útválasztók lehetőséget biztosítanak a WPS letiltására, de ez az opció nem tesz semmit, és a WPS továbbra is engedélyezve van az Ön tudta nélkül. 2012-ben ez a hiba megtalálható a „minden Linksys és Cisco Valet vezeték nélküli hozzáférési ponton… tesztelve”. [Forrás]

- Néhány útválasztó lehetővé teszi, hogy letiltja vagy engedélyezze a WPS-t, és nem kínál választási módot.

- Egyes útválasztók lehetővé teszik a PIN-alapú WPS-hitelesítés letiltását, miközben még nyomógombos hitelesítést használ.

- Egyes routerek egyáltalán nem támogatják a WPS-t. Ezek valószínűleg a legbiztonságosabbak.

A WPS letiltása

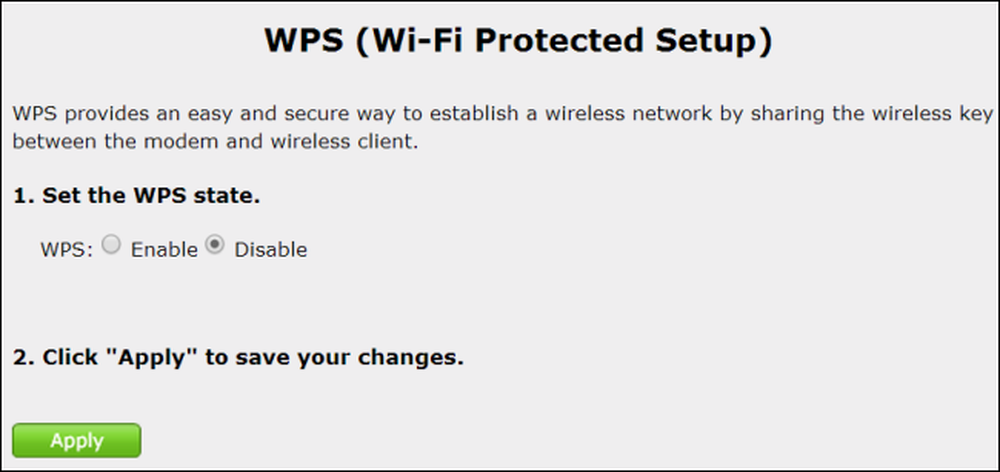

Ha az útválasztó lehetővé teszi a WPS letiltását, valószínűleg megtalálja ezt a lehetőséget a Wi-FI védett beállításai vagy a WPS alatt a webalapú konfigurációs felületen.

Legalább le kell tiltania a PIN-alapú hitelesítési opciót. Számos eszközön csak akkor választhat, hogy engedélyezi vagy letiltja a WPS-t. Válassza ki, hogy letiltja-e a WPS-t, ha ez az egyetlen választás, amit megtehet.

Egy kicsit aggódnánk, ha a WPS engedélyezve van, még akkor is, ha a PIN-beállítás le van tiltva. Tekintettel arra, hogy a WPS és más bizonytalan funkciók, mint az UPnP, rettenetesen rögzítették a routergyártókat, nem lehetséges, hogy egyes WPS-implementációk továbbra is elérhetővé tegyék a PIN-alapú hitelesítést akkor is, ha letiltották?

Persze, elméletileg biztonságban lehetne, ha a WPS engedélyezve van, amíg a PIN-alapú hitelesítés le lett tiltva, de miért veszik a kockázatot? Minden WPS valóban lehetővé teszi, hogy könnyebben csatlakozzon a Wi-Fi-hez. Ha olyan jelszót hoz létre, amelyet könnyen emlékezhet, akkor ugyanolyan gyorsan kell csatlakoznia. És ez csak egy probléma az első alkalommal - ha egyszer csatlakoztattál egy eszközt, nem kell újra megtenni. A WPS rendkívül kockázatos egy olyan funkcióhoz, amely ilyen kis hasznot kínál.

Képhitel: Jeff Keyzer a Flickr-en