Speciális tippek és trükkök a jobb online adatvédelemhez és biztonsághoz

A szociális hálózatokkal és az internetes időtöltésekkel bíró helyeken fontos tudatában lenni biztonsági intézkedések és milyen buktatókat kell elkerülni. Rendszereinek és böngészőinek alapértelmezett készletkonfigurációjával biztonságosnak kell lennie, de Önnek is van elég biztonságos attól függ, hogy mennyire komolyan veszi a biztonságot és a magánéletet.

Az óra szükségessége túlmutat az egyszerű biztonságon intézkedéseket, és válasszon előzetes technikákat a biztonságos, biztonságos és magán online tapasztalatok Íme néhány biztonsági intézkedés, amit tudnod kell, és vigyázz, hogy biztonságossá váljon az interneten.

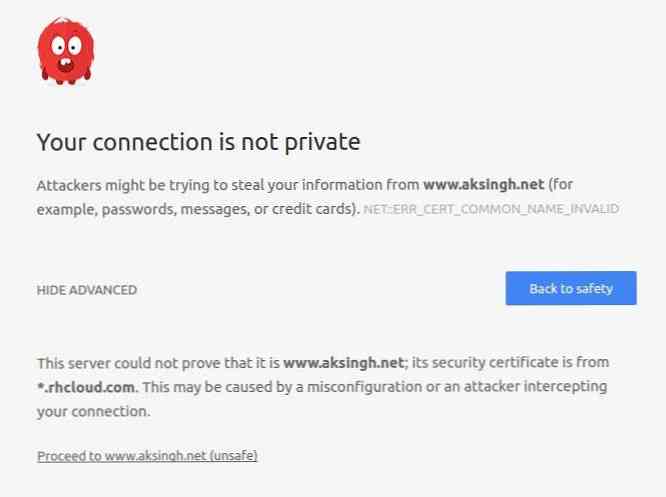

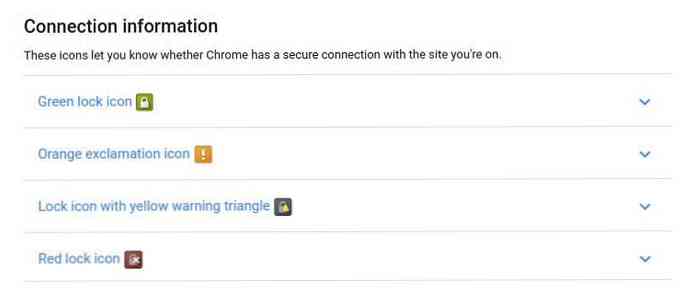

Mindig ellenőrizze a jelzőtáblákat

Néhány jelzőtábla jelzi a problémát, vagy valami helytelen helyet.

- Lakatikonok: A zöld lakat jó, de bármely más szín (narancssárga, sárga vagy piros) problémát jelez.

- HTTPS a címsorban: A HTTPS azt jelenti, hogy a webhely biztonságos kapcsolatban van (és a szemtől védve). 2017 januárjáig a Chrome nem biztonságosnak tartja a HTTP-kapcsolatokat.

- Adathalászat és rosszindulatú programok riasztása: A böngésző által adott figyelmeztetések azt jelenti, hogy a webhely nem biztonságos a látogatásra, és semmiképpen sem tekinthető meg.

- Gyanús mellékletek e-mailben: A gyanús mellékletekkel rendelkező e-mailek valószínűleg spam, és adathalász támadásokhoz vezethetnek

Ezek azok a mutatók, hogy a megtekintett weboldal vagy oldal nem biztonságos / biztonságos, ismert, hogy rosszindulatú vagy rosszindulatú felhasználásra kerül, mint például az emberek megcsalása, az adatokba ütközés stb. fizetési részletek kezelése potenciális lopásokhoz vagy más támadásokhoz vezet.

Ne ossza meg az információkat idegenekkel vagy új barátokkal

A szociális hálózatok egyre növekvő igénybevételével fennáll annak a kockázata, hogy túlterheljük azt, amit nem kellene. Ha nem vagyunk óvatosak, akkor az személyazonosság-lopás kérdéseit vagy a gyilkossági eseteket eredményezheti. Ha nem ismeri az adatvédelmi vagy biztonsági beállításokat, itt van néhány olyan eszköz és hozzászólás, amelyekkel a népszerű szociális hálózatok adatvédelmi beállításait konfigurálhatja.

- Facebook: Adatvédelmi ellenőrzés, biztonsági tippek, adatvédelmi alapismeretek, 5 Facebook adatvédelmi beállítások, amelyeket tudnia kell, hogyan kell használni a Facebook titkosító adatvédelmi beállításait

- Twitter: Tweetek, fiókbiztonsági tippek, Twitter adatvédelmi és biztonsági tippek védelme

- Google+: Hogyan osztja meg az információkat, a Google+ biztonságát, az adatvédelmet és a biztonságot

- LinkedIn: Fiók- és adatvédelmi beállítások, 5 módja a LinkedIn-fiók védelmének, 6 Biztonsági és adatvédelmi tanácsok a LinkedIn jelenlegi biztonsági válságának kezeléséhez

Mindig legyen alternatív e-mail címe

Az e-mail címek és személyes adatok értékesítése online zavarba ejtő, nem is beszélve nagyon könnyen kereshetővé. Azon kívül, hogy a hackelés esetei az online számlákra vonatkozó felhasználói adatok expozíciójához is vezetnek. Itt van, ahol alternatív e-mailek használhatók.

Ha csak egy e-mailt használunk mindenhol, a rosszindulatú emberek spam vagy személyazonosság-lopás esetén megragadhatják és megcélozzák az e-mailt. Jó ötlet van egy másik e-mail címe e-mail küldése idegeneknek, hírlevelek feliratkozása vagy űrlapok kitöltése ismeretlen vagy nem megbízható webhelyeken.

Ez a második e-mail megkapja az összes elkerülhetetlen spamet vagy nem kívánt e-mailt, míg a hivatalos e-mail tisztán és megvilágítás nélkül marad. Ezen kívül mindig fontos e-mailek továbbítása a második címről az elsődleges e-mail címre és állítsa be a szűrőt, hogy ezeket a leveleket külön mappában tartsa.

Egyszerűen adja hozzá a második e-mailt az első e-mail fiókhoz (SMTP használatával), és küldjön e-mailt a második e-mail címre közvetlenül a hivatalos e-mail címéről. Így az Ön az elsődleges e-mail fiók szépen szervezett, mentes a spamektől, és még nem kell bejelentkeznie egy másik fiókba a kevésbé biztonságos feladatok elvégzéséhez.

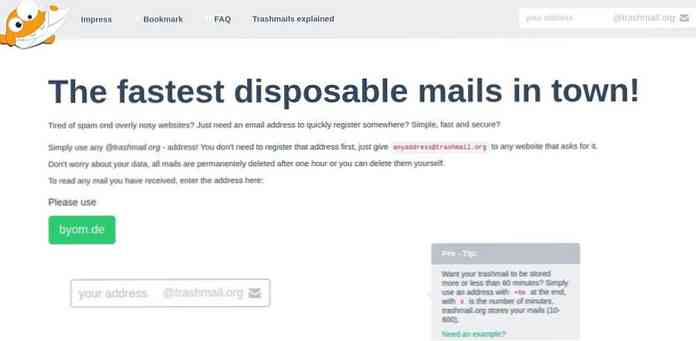

Oldalsó vagy ideiglenes e-mail fiók létrehozásához mindig használhatja az egyik népszerű e-mail szolgáltatót, vagy ideiglenes / névtelen e-mail szolgáltatót használhat:

- Zoho Mail: Az egyik vezető e-mail szolgáltató, ahol külön fiókot hozhat létre harmadik féltől származó e-mailezéshez [About â  „Regisztráljon a Zoho Mail-re]

- AOL Mail: Az egyik legrégebbi és megbízható e-mail szolgáltató, amely lehetővé teszi e-mail címek és álneveik létrehozását [About â ???

- Trashmail: Egy szuper könnyű ideiglenes e-mail szolgáltató, amely nem kéri, hogy regisztráljon egy címet - csak azt kell használni [About | Trashmail használata]

- HMA névtelen levél: Létrehozhat egy lejárható e-mail fiókot, amely nulla személyes adatokat tartalmaz Öntől [About | Iratkozzon fel névtelen levelezésre]

Szintén szerepelnek tippek és útmutatók a postafiók kezeléséhez több e-mail azonosítóval egyetlen bejövő postafiókban a népszerű e-mail szolgáltatók számára:

- E-mailek továbbítása a Gmailben, az Outlookban és a Yahoo Mailben

- A Gmail, az Outlook és a Yahoo Mail szűrők használata

- E-mailek küldése más vagy másodlagos e-mail címről, vagy álnév használata a Gmailben, az Outlookban és a Yahoo Mailben

Ne lépjen be a személyes fiókokba a munkahelyen

Az üzleti és szabadidős különválasztás mindig jó ötlet, különösen akkor, ha a munkahelyi személyes számlákhoz kapcsolódik. Kerülje a személyes e-mail cím használatát a munkahelyen és soha ne férjen hozzá olyan magánszámlákhoz, mint a bankszámlája munka közben.

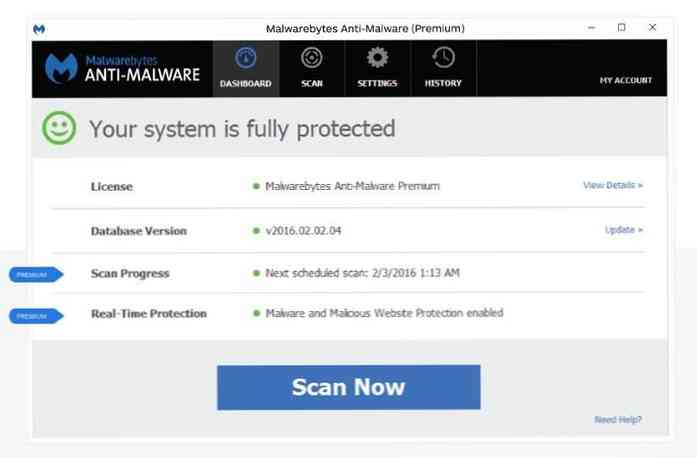

Ha bármilyen okból valóban szüksége van személyes fiókjaira, akkor ne feledje végezzen biztonsági ellenőrzést kártevőellenes program használata. Továbbá, ha Ön a rendszer tulajdonosa vagy adminisztrátora, és bármilyen gyanús programot keres (bár nehéz megtalálni a nyomkövető szoftvert, mivel ez többnyire rejtett).

Alternatív megoldásként mindig használd az okostelefonodat adatcsomaggal együtt személyes e-maileket küldeni anélkül, hogy a munkáltatója ezt követné nyomon. Ha ugyanezt használja a munkáltató WiFi-ján, akkor fontolja meg a Tor vagy a VPN használatát (az alábbiakban tárgyalt) vagy a levél tartalmának titkosítása a biztonság érdekében (az alábbiakban is).

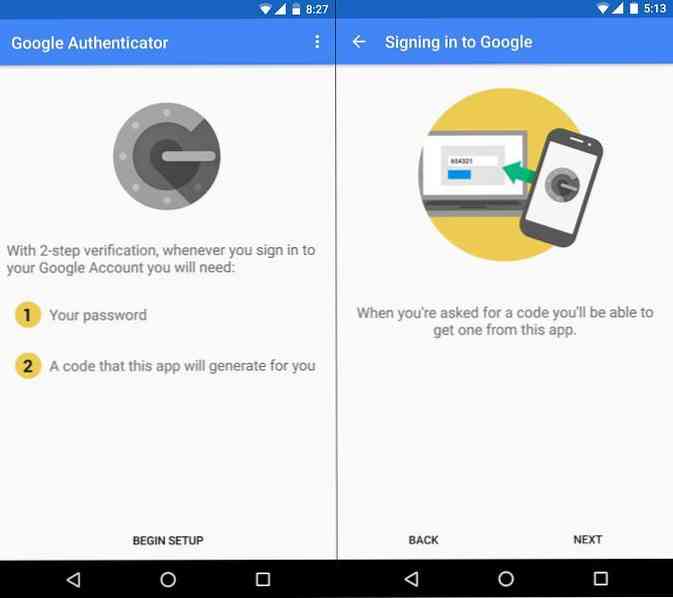

Kétfaktoros hitelesítés engedélyezése

A két faktorú hitelesítés egy olyan biztonsági mechanizmus, amely a következőket kéri második kulcs vagy jelszó amellett, hogy a Jelszó. Ugyanez már régóta használatos a magas biztonsági rendszerekben (RSA kemény tokenek formájában), de most létrehozott és küldött szöveges vagy e-mailben vagy intelligens alkalmazással generált.

A kétfaktoros hitelesítés elhagyja a snoopert az online fiókokhoz való hozzáféréstől - még akkor is, ha valamilyen módon kapják meg a jelszavukat. Ne feledje, hogy ez nem támogatott minden webhelyen vagy szolgáltatásban, azonban sok népszerű szolgáltató használja ezt a biztonsági funkciót (lásd alább).

- Google: 6 számjegyű ellenőrző kódot küld szöveges üzenettel, vagy az azonosítót az Authenticator alkalmazás segítségével generálhatja [About | Letöltés | Hogyan aktiválható]

- Facebook: A kevésbé ismert â ??  ??Bejelentkezés jóváhagyása'funkció egy 6 számjegyű PIN-kódot küld SMS-ben, amikor egy új gépről próbál bejelentkezni Hogyan aktiválható]

Használja a Tor vagy a VPN szolgáltatást

Tor egy online forgalomirányító és titkosító, hogy mindenki azt higgye, hogy más webhelyről használja az internetet, és titkosítja a forgalmat óvja a szemét.

A VPN egy forgalom titkosítója webes adatainak elrejtésére és biztosítására a követés és a cenzúra elkerülése a hackerek, a munkaadók, az internetszolgáltatók és a kormányok.

Tor vagy VPN használata megakadályozza, hogy a harmadik felek nyomon kövessék tevékenységét és megőrzi Önt a különböző hackek és támadások ellen. Mindkét technológia útvonalakat a titkosított alagutakban a magánélet védelme érdekében.

Ezt az alagutat saját, saját tulajdonú telefonvezetékként gondolhatjuk az Ön és a Tor hálózat vagy a VPN szolgáltató között. Ez garantálja, hogy senki más nem tudja ellenőrizni vagy nyomon követni az online tevékenységeket, és nem tekintheti meg az adatait.

Ellenőrizze az alábbiakat, hogyan tölthet le és telepíthet a Tor vagy a népszerű VPN-ek könnyen:

- Tor: Peer-to-peer, szabad forgalomirányító az adatvédelmi rajongóknak és azok számára [Körülbelül | Letöltés | Hogyan kell telepíteni]

- CyberGhost: Népszerű és ingyenes VPN szolgáltatás, melyet a minősége ismert és megbízható [Körülbelül | Letöltés | Hogyan kell telepíteni]

- Spotflux: Ingyenes VPN-szolgáltató adblock és adattömörítéssel [About | Letöltés | Hogyan kell telepíteni]

Titkosítson mindent

A titkosítási csomagok a jelszóval védett konténerekben lévő magánadatokat, beleértve a jelszavakat, a pénzügyi adatokat, a képeket és a videókat is, csomagolják¢Â ??  ??egy doboz zárral”. Ez a zárolt doboz lehet csak Ön és más felhatalmazott felek nyitják meg (jelszóval). Ez segít megőrizni a kommunikáció magánéletét, és így elkerülhető a különböző típusú támadások vagy lopások.

Ellenőrizze az alábbi eszközöket, amelyek segítenek az e-mailek, az IM-ek, az online dokumentumok, a felhőtárolók adatai stb. Titkosításában.

- Tutanota: A FOSS elvének köszönhetően teljesen ingyenes, titkosított e-mail szolgáltatást kínál a dobozból [About | Regisztrálj]

- Hushmail: Továbbfejlesztett biztonsági funkciókat biztosít az e-mailek biztonságos és védett tárolásához (beleértve a mellékleteket is) [About | Regisztrálj ingyen]

- ChatCrypt: Az üzeneteket titkosítja, így csak az azonos titkos jelszóval rendelkező résztvevők olvashatóvá teszik őket [Körülbelül Hogyan működik]

- Cyph: Ingyenes in-böngésző messenger alkalmazás, beépített végpont-titkosítással, privát, titkosított beszélgetésekhez [About | Hogyan kell használni]

- DocSecrets: A Google Dokumentumok kiegészítője, amely érzékeny információkat titkosít (például jelszavak), és kiemeli a titkos szövegeket [About | Letöltés | Hogyan kell használni]

- Cryptomator: Ingyenes kliensoldali titkosítási eszköz a fájlok titkosítására, mielőtt azokat bármilyen online felhőtárolóban elküldi vagy tárolja [Körülbelül | Hogyan kell használni? Letöltés]

- SecureGmail: A Streak ingyenes eszköze titkosított levelek küldéséhez a kedvenc Gmail használatával (a vevő megkérdezi, hogy olvassa-e a jelszót) [About | Hogyan kell használni? Letöltés]

- Mailvelope: Egy nyílt forráskódú e-mail titkosító eszköz, amely a Gmail, az Outlook, a Yahoo Mail és néhány más számára használható [About | Letöltés | Hogyan kell használni]

Használja a trackit - Ghostery: Védi Önt az ismeretlen nyomkövetőktől, és megadja Önnek a személyes adatok kezelésének hatáskörét Letöltés]

- Kösse: Támogatja a magánböngészést és a keresést, és megakadályozza, hogy a rosszindulatú programok és az adware a webhelyektől nyomon követhesse tevékenységeit [About | Letöltés | Hogyan kell használni]

- Adblock Plus: Blokkolja a különböző nyomkövetőket, bosszantó hirdetéseket, veszélyeztetett tartományokat, pop-upokat, valamint videohirdetéseket, miközben szörfözik az interneten [About | Letöltés]

- Adatvédelmi Badger: Letiltja a kémkedéses hirdetéseket és a láthatatlan nyomkövetőket az online tevékenységek nyomon követéséből (és az EHA-ból származik) [About | Letöltés]

ng-blokkoló bővítmények

A nyomkövető-blokkoló bővítmények olyan böngészőbővítmények, amelyek segítenek megszabaduljon az online követőktől, hirdetési ügynökségek és más szervezetek, amelyek nyomon követik és táplálják az adatokat. Ilyen nyomkövetők nyilvántartás mindent, amit online csinál (mely webhelyeket látogatja meg, milyen kereséseket végez, mely hirdetéseket kattintson, stb.).

A böngészőben a nyomkövető-blokkoló vagy az ad-blokkoló bővítmények használata lehetővé teszi böngészhet a weben magántulajdonban nem követik nyomon az online tevékenységeket monetáris nyereségért. Az is minimálisra csökkenti az oldal betöltési idejét és elmenti az internetes sávszélességet (kis arányban).

Az alábbi kereszthivatkozású, platformokon keresztüli bővítmények letöltéséhez és beállításához kattintson a linkekre:

Ismerje meg a böngésző cookie-kat

A webhelyek többsége telepíti a cookie-kat a böngészőjében a munkamenet nyomon követésére szolgál az adatok és a felhasználó bejelentkezési adatai, amíg ugyanezt a webhelyet böngészi.

Egyes cookie-kat is használnak helyszíni követés, adware kiszolgálására és irritáló pop-upok megjelenítésére. A hackerek sajnos elkaphatják ezeket, hogy hozzáférjenek a bejelentkezett fiókjaihoz.

Telepítse a cookie-kezelő eszközöket

Ahhoz, hogy megakadályozzuk, hogy a cookie-k nyomon kövessék az adatokat, vagy fontos információkat tárjanak fel, meg kell cookie-k kezelése használva cookie-kezelő eszközök.

Az ilyen eszközök teljes ellenőrzést nyújtanak a cookie-k felett a böngészőben - megtekinthetik, kezelhetik vagy törölhetik / törölhetik őket. A megfelelő cookie-k tárolásával és a gyanús vagy érzékeny cookie-k törlésével (amelyek bejelentkezési vagy fiókinformációval rendelkeznek) biztos lehet benne, hogy nem veszélyeztetik az adatok biztonságát vagy a bejelentkezett fiókokat.

- Cookie-kezelő: A Google Chrome bővítmény, amely lehetővé teszi a cookie-k hozzáadását, szerkesztését és törlését az eszköztáron keresztül [About | Letöltés]

- Szentjánosbogár: A Firefox bővítmény, amely a böngészőjében cookie-kat kezel, és segít szűrni és törölni őket könnyen [About | Letöltés | Hogyan kell telepíteni]

- IECookiesView: Egy harmadik féltől származó eszköz, amely részletezi az Internet Explorer összes cookie-ját, és segít abban, hogy kezelje őket [About | Letöltés]

Hasznosnak találta az online élmény biztosítását? Ismeri a további tippeket? Kérjük, ossza meg velünk az ismereteit és tapasztalatait az alábbi megjegyzésekkel.