Mi a különbség a vírus, a trójai, a féreg és a Rootkit között?

Nagyon sok mindenki hallotta a spyware, malware, vírus, trójai, számítógép féreg, rootkit stb. Kifejezéseket, de tényleg ismeri a különbségeket? Megpróbáltam megmagyarázni a különbséget valakinek, és kicsit zavartam magam. Olyan sokféle fenyegetés létezik ott, nehéz nyomon követni az összes kifejezést.

Ebben a cikkben néhány fontosabbat fogok átnézni, amelyeket mindig hallunk, és elmondjuk a különbségeket. Mielőtt azonban elkezdenénk, kapjunk két újabb kifejezést az elsőtől: kémprogramok és kártevő programok. Mi a különbség a kémprogramok és a rosszindulatú programok között?

A kémprogramok eredeti jelentésében alapvetően olyan programot jelentettek, amelyet az Ön engedélye nélkül telepítettek egy rendszerre, vagy titkosan csomagolták egy olyan legitim programmal, amely személyes adatokat gyűjtött rólad, és aztán távoli gépre küldte. A kémprogramok azonban végül túlmutattak a számítógépes ellenőrzésen, és a kártékony program kifejezést váltakozóan használják.

A rosszindulatú programok alapvetően bármilyen típusú rosszindulatú szoftverek, amelyek kárt okoznak a számítógép számára, információt gyűjtenek, hozzáférhetnek az érzékeny adatokhoz stb. gondolkodhat. Most beszéljünk a vírus, a trójai, a féreg és a rootkit közötti különbségről.

vírusok

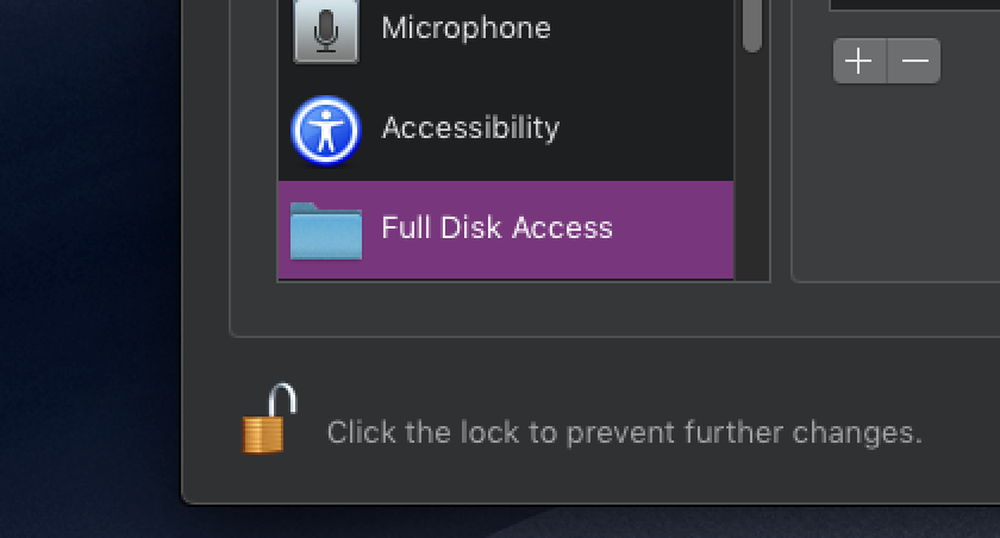

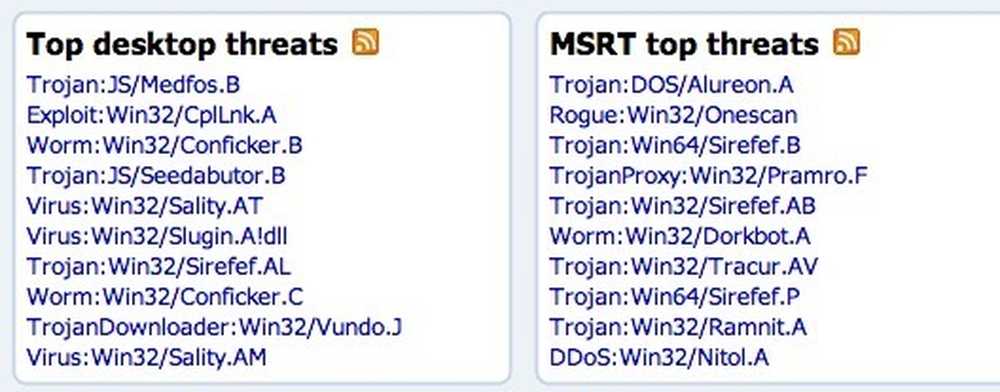

Bár a vírusok úgy tűnik, mint a legtöbb rosszindulatú program, amit ezekben a napokban talál, valójában nem. A rosszindulatú programok leggyakoribb típusai a trójaiak és a férgek. Ez a kijelentés a Microsoft által közzétett legfőbb rosszindulatú fenyegetések listáján alapul:

http://www.microsoft.com/security/portal/threat/views.aspx

Szóval mi a vírus? Ez alapvetően egy olyan program, amely elterjedhet (replikálódhat) egyik számítógépről a másikra. Ugyanez igaz a féregre is, de a különbség az, hogy a vírusnak általában futtatható fájlba kell fecskendeznie magát a futtatáshoz. A fertőzött végrehajtható fájl futtatásakor ez elterjedhet más végrehajtható fájlokra is. Ahhoz, hogy egy vírus elterjedjen, általában valamilyen felhasználói beavatkozást igényel.

Ha valaha letöltött egy mellékletet az e-mailből, és végül megfertőzte a rendszert, akkor ez vírusnak tekinthető, mivel megköveteli, hogy a felhasználó ténylegesen megnyissa a fájlt. Sok mód van arra, hogy a vírusok okosan beilleszkedjenek a végrehajtható fájlokba.

Az egyik típusú vírus, az úgynevezett üreges vírus, beillesztheti magát egy végrehajtható fájl használt részébe, így nem károsítja a fájlt, és nem növeli a fájl méretét..

Napjainkban a leggyakoribb vírustípus a Macro Virus. Ezek sajnos olyan vírusok, amelyek a Microsoft termékeit, például a Word, az Excel, a Powerpoint, az Outlook stb. Termékeit injektálják..

Trójai faló

A Trojan Horse egy olyan kártevőprogram, amely nem próbálja önmagát replikálni, hanem a felhasználók rendszerére telepíti úgy, hogy törvényes szoftverprogramot tesz. A név nyilvánvalóan a görög mitológiából származik, mivel a szoftver ártalmatlannak bizonyul, és ezáltal a felhasználókat a számítógépére telepíti..

Miután a Trojan Horse telepítve van a felhasználó számítógépére, nem próbálja meg önmagát egy vírusba futtatni, hanem lehetővé teszi, hogy a hacker távolról vezérelje a számítógépet. A Trojan Horse-val fertőzött számítógép egyik leggyakoribb felhasználása a botnet részévé teszi.

A botnet-hálózat alapvetően az interneten keresztül összekapcsolt gépek, amelyek aztán spam küldésére vagy bizonyos feladatok, mint például a szolgáltatásmegtagadási támadások végrehajtására használhatók fel, amelyek a webhelyeket leállítják.

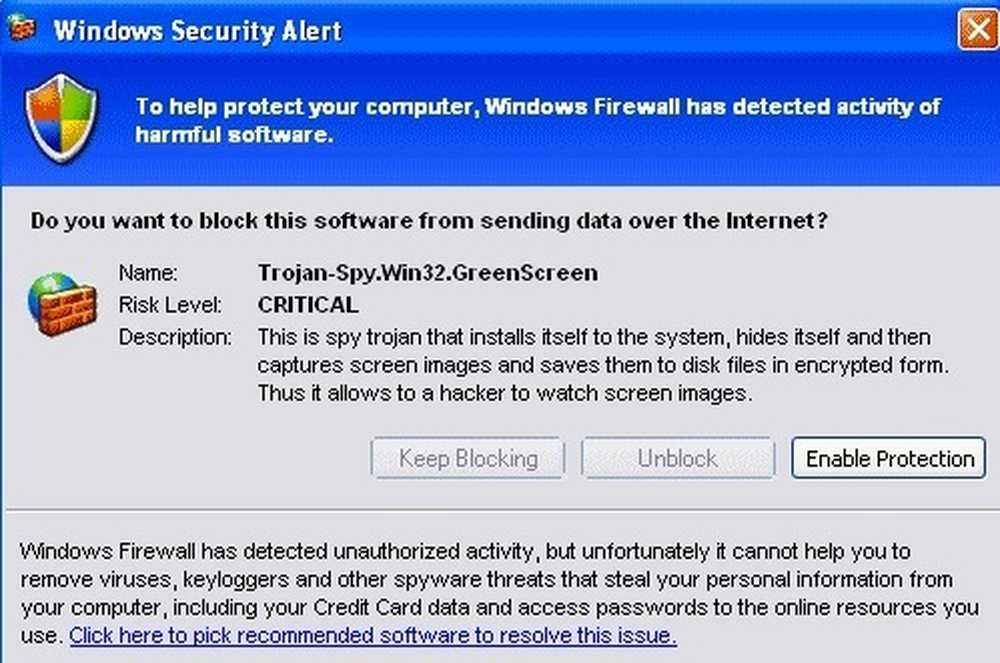

Amikor 1998-ban a főiskolán voltam, akkor egy őrült népszerű trójai ló volt a Netbus. A kollégáinkban telepítettük egymás számítógépeire, és mindenféle csínyt játszottunk egymásra. Sajnos, a legtöbb trójai lovak összeomlik a számítógépeket, ellopják a pénzügyi adatokat, naplózza a billentyűzetet, megnézhetik a képernyőt az engedélyekkel, és sokkal több ártatlan dolgot.

Számítógép féreg

A számítógép féreg olyan, mint egy vírus, kivéve, hogy önmaga megismételhető. Nemcsak a saját, hanem a gazdagépre is szüksége lehet, hogy önmagát bejuttassa, akkor általában a hálózatot is használja saját maga terjesztésére. Ez azt jelenti, hogy a féreg komoly károkat okozhat a hálózat egészében, míg a vírus általában a fertőzött számítógépen lévő fájlokat célozza meg.

Minden féreg hasznos terheléssel vagy anélkül érkezik. Hasznos terhelés nélkül a féreg csak átmásolódik a hálózaton, és végül lassítja a hálózatot a féreg által okozott forgalom növekedése miatt..

Egy hasznos terhelésű féreg ismétlődik, és megpróbál valamilyen más feladatot elvégezni, mint például fájlok törlése, e-mailek küldése vagy hátsó ajtó telepítése. A hátsó ajtó csak egy módja annak, hogy megkerülje a hitelesítést, és távoli hozzáférést kapjon a számítógéphez.

A férgek elsősorban az operációs rendszer biztonsági sebezhetősége miatt terjedtek el. Ezért fontos az operációs rendszer legújabb biztonsági frissítéseinek telepítése.

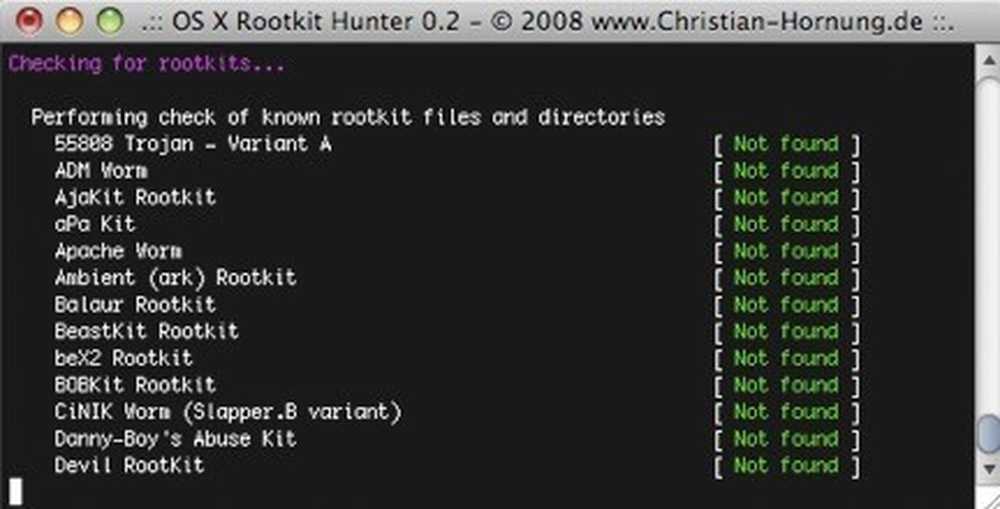

rootkit

A rootkit egy rosszindulatú program, amelyet rendkívül nehéz felismerni, és amely aktívan megpróbálja elrejteni magát a felhasználó, az operációs rendszer és az anti-vírus / anti-malware programok ellen. A szoftver bármilyen módon telepíthető, beleértve az operációs rendszer sérülékenységének kiaknázását vagy a rendszergazdai hozzáférést a számítógéphez.

Miután a program telepítve van, és mindaddig, amíg teljes rendszergazdai jogosultsággal rendelkezik, akkor a program elkezdi elrejteni magát és megváltoztatja a jelenleg telepített operációs rendszert és szoftvert, hogy megakadályozza a jövőbeni észlelést. A gyökércsomagok az, amit hallani fog, és kikapcsolja az anti-vírust, vagy telepíti az operációs rendszermagba, így az egyetlen lehetőség néha az egész operációs rendszer újratelepítése..

A gyökércsomagok szintén hasznosak lehetnek, amelyek elrejthetnek más programokat, mint például a vírusokat és a kulcsfontosságú naplózókat. Ahhoz, hogy az operációs rendszer újratelepítése nélkül megszabaduljon a rootkit-től, a felhasználóknak először el kell indítaniuk az alternatív operációs rendszert, majd megpróbálják tisztítani a rootkitot, vagy legalább másolni a kritikus adatokat.

Remélhetőleg ez a rövid áttekintés jobban megérti, hogy mit jelentenek a különböző terminológiák és hogyan kapcsolódnak egymáshoz. Ha valamit hozzá kell adnod ahhoz, hogy hiányzottam, nyugodtan tegye meg a megjegyzéseket. Élvez!