A Windows, Linux vagy Mac jelszó csak megakadályozza, hogy az emberek bejelentkezzenek az operációs rendszerbe. Nem akadályozza meg az embereket más operációs rendszerek indításában, a meghajtó törlésében, vagy élő CD...

Minden cikk - Oldal 834

Az identitás lopása rémálom, amit mindenki megtapasztalhat. Ez hatással lehet az egyénekre, a vállalkozásokra és a kormányzati szervekre is, amelyek szolgáltatásaikat online használják. Az azonosító tolvajok más személyek identitását használják...

A zárképernyő fontos jellemzője az Android-nak, és az összes Android-felhasználó számára fontos, hogy biztonságos legyen. A Lollipop-nál és a fentieknél könnyebben elérhető, mivel a testreszabási funkciók közül sokat eltávolítottak vagy...

Ha olyan vagy, mint én (és szinte mindenki, akit ismerek), akkor nagyon vásárlás az Amazon-on. Ajándék vásárlása? Amazon. Háztartási cikkek? Amazon. Elektronika? Amazon. De mivel ez oly sokrétű, az is valami...

A kétfaktoros hitelesítés fontos, de problémás. Ahelyett, hogy beírná a kódot a telefonból, mi van, ha csak beilleszthet egy USB-kulcsot, hogy hozzáférjen a fontos fiókjához? Ez az U2F - ez...

A jelölt interjúja soha nem volt könnyű. Ez magában foglalja az előretekintést, a látást és azt a képességet, hogy az interjúalany szemében látja. Egy interjúalanynak képesnek kell lennie arra, hogy...

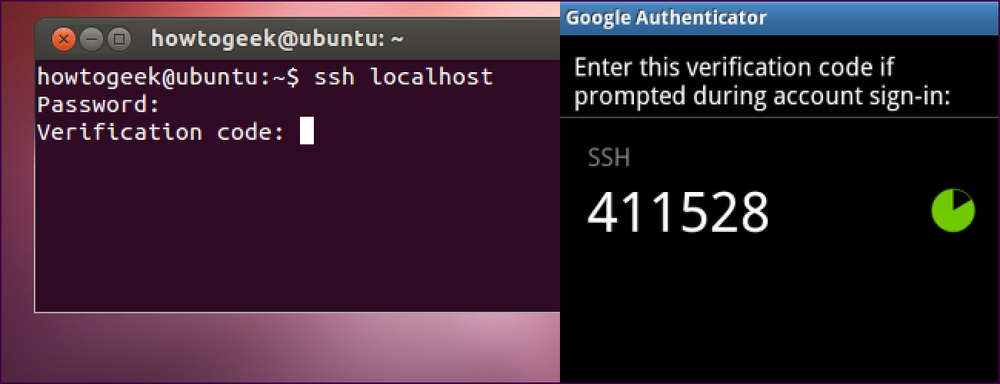

Szeretné biztosítani az SSH-kiszolgálót egyszerűen használható két faktorú hitelesítéssel? A Google biztosítja a szükséges szoftvert a Google Authenticator időalapú egyszeri jelszava (TOTP) rendszerének integrálásához az SSH szerverrel. A csatlakozáskor meg...

Ha egy egyszerű és hatékony módszert keres, hogy titkosítson mindent a rendszermeghajtóktól a biztonsági másolatokig, a VeraCrypt egy nyílt forráskódú eszköz, amely segít a fájlok zárolásában. Olvassa el, ahogy megmutatjuk,...